DNS/SNMP/SNMPTRAP/SYSLOG业务配置后不生效的故障排除方法如下:

网络环境

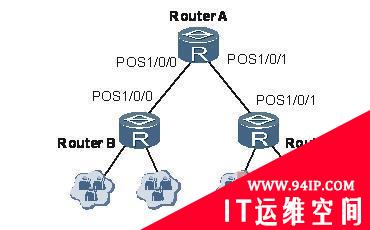

如图所示,省网出口路由器为RouterA。

组网示意图

在RouterA上在POS1/0/0 inbound方向对DNS、SNMP、SNMPTRAP、SYSLOG之外的UDP端口进行限速配置(速度限制在1.3Gbit/s左右)后,发现省外用户不能访问省网内的DNS服务器。

故障分析

步骤 1 删除限速配置后,省网外用户能正常访问省网内的DNS服务器,判断该故障为配置错误导致。

步骤 2 在RouterA上执行display current-configuration命令,查看相关配置如下所示:

aclnumber3300 rule0denyudpdestination-porteqdns rule1denyudpdestination-porteqsnmp rule2denyudpdestination-porteqsnmptrap rule3denyudpdestination-porteqsyslog rule4permitudp trafficclassifierudp-limitoperatorand if-matchacl3300 trafficbehaviorudp-limit carcir1360000cbs1360000pbs0greenpassyellowdiscardreddiscard trafficpolicyudp-limit classifierudp-limitbehaviorudp-limit

黑色部分表明设备对DNS、SNMP、SNMPTRAP、SYSLOG报文是deny的,由于产品ACL规则中的permit/deny也具有过滤功能,因此RouterA对DNS、SNMP、SNMPTRAP、SYSLOG报文直接就丢弃了,就更谈不上去匹配相应的限速traffic behavior了。

—-结束

处理步骤

步骤 1 针对DNS、SNMP、SNMPTRAP、SYSLOG的UDP端口定义一个ACL规则(acl 3300)、流分类(traffic classifier udp-limit)、流行为(traffic behavior udp-limit)和流策略(traffic policy udp-limit)。

步骤 2 针对非DNS、SNMP、SNMPTRAP、SYSLOG的UDP端口定义一个ACL规则(acl 3301)、流分类(traffic classifier udp-limit1)、流行为(traffic behavior udp-limit1)和流策略(traffic policy udp-limit1)。

步骤 3 在RouterA上执行display current-configuration命令,查看相关配置如下所示:

aclnumber3300 rule0permitudpdestination-porteqdns rule1permitudpdestination-porteqsnmp rule2permitudpdestination-porteqsnmptrap rule3permitudpdestination-porteqsyslog aclnumber3301 rule0permitudp trafficclassifierudp-limitoperatoror if-matchacl3300 trafficclassifierudp-limit1operatoror if-matchacl3301 trafficbehaviorudp-limit trafficbehaviorudp-limit1 carcir1360000cbs1360000pbs0greenpassyellowdiscardreddiscard trafficpolicyudp-limit classifierudp-limitbehaviorudp-limit trafficpolicyudp-limit1 classifierudp-limit1behaviorudp-limit1

—-结束

完成上述操作后,省外用户能正常访问省网内的DNS服务器,故障排除。

案例总结

NE5000E/80E/40E ACL规则中的permit/deny也具有过滤功能,因此在配置流策略时不能只考虑流行为。

转载请注明:IT运维空间 » 运维技术 » 路由器故障:DNS/SNMP/SNMPTRAP/SYSLOG业务配置后不生效

![[Oracle]复习笔记-SQL部分内容](/zb_users/upload/2023/02/25/20230213095820-63ea09bc55070.jpg)

![[ORACLE]查看SQL绑定变量具体值 查看SQL绑定变量值](https://94ip.com/zb_users/theme/ydconcise/include/random/4.jpg)

发表评论