SQL注入攻击是黑客对数据库进行攻击常用的手段之一,随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于程序员的水平及经验参差不齐,相当大一部分程序员在编写代码的时候,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患。用户可以提交一段数据库查询代码,根据程序返回的结果,获得某些他想获取的数据,这就是所谓的SQL Injection,即SQL注入。

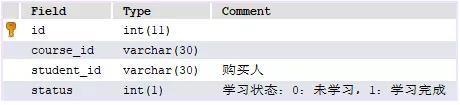

一、背景假如某高校开发了一个网课系统,要求学生选课后完成学习,数据库中有一张表course,这张表存放着每个学生的选课信息及完成情况,具体设计如下:

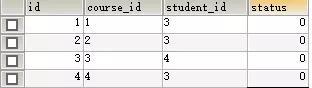

数据如下:

本系统采用mysql做为数据库,使用Jdbc来进行数据库的相关操作。系统提供了一个功能查询该学生的课程完成情况,代码如下。

@RestController

publicclassController{

@Autowired

SqlInjectsqlInject;

@GetMapping("list")

publicList<Course>courseList(@RequestParam("studentId")StringstudentId){

List<Course>orders=sqlInject.orderList(studentId);

returnorders;

}

}

@Service

publicclassSqlInject{

@Autowired

privateJdbcTemplatejdbcTemplate;

publicList<Course>orderList(StringstudentId){

Stringsql="selectid,course_id,student_id,statusfromcoursewherestudent_id="+studentId;

returnjdbcTemplate.query(sql,newBeanPropertyRowMapper(Course.class));

}

}

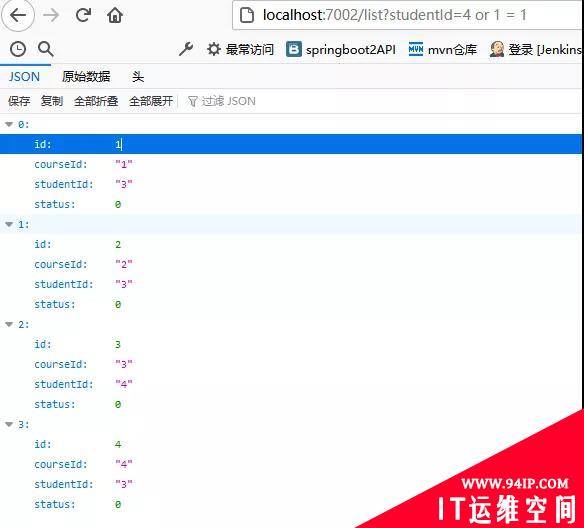

二、注入攻击演示**1 **. 正常情况下查询一个学生所选课程及完成情况只需要传入student_id,便可以查到相关数据。

根据响应结果,我们很快便能写出对应的sql,如下:

selectid,course_id,student_id,status fromcourse wherestudent_id=4

2. 如果我们想要获取这张表的所有数据,只需要保证上面这个sql的where条件恒真就可以了。

selectid,course_id,student_id,status fromcourse wherestudent_id=4or1=1

请求接口的时候将studendId 设置为4 or 1 = 1,这样这条sql的where条件就恒真了。sql也就等同于下面这样

selectid,course_id,student_id,status fromcourse

请求结果如下,我们拿到了这张表的所有数据

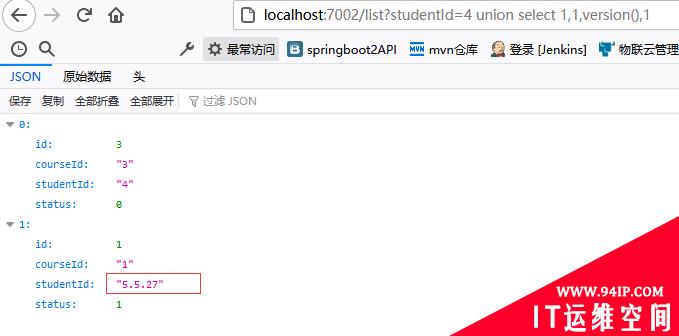

3. 查询mysql版本号,使用union拼接sql

unionselect1,1,version(),1

4. 查询数据库名

unionselect1,1,database(),1

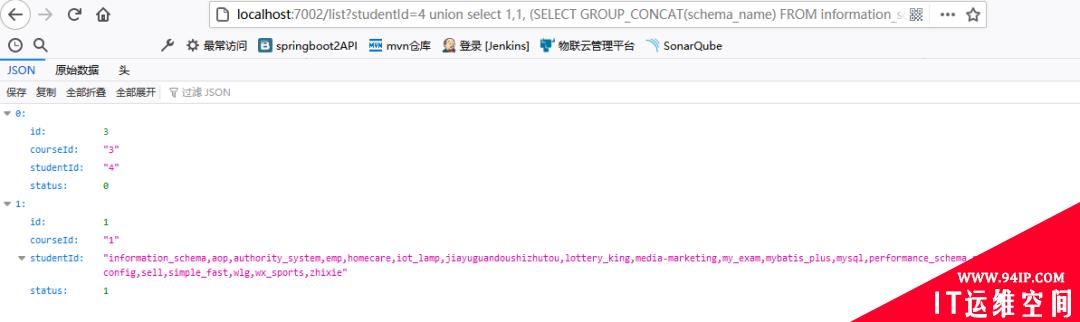

5. 查询mysql当前用户的所有库

unionselect1,1,(SELECTGROUP_CONCAT(schema_name)FROMinformation_schema.schemata)schemaName,1

看完上面这些演示后,你害怕了吗?你所有的数据配置都完全暴露出来了,除此之外,还可以完成很多操作,更新数据、删库、删表等等。

三、如何防止sql注入

1. 代码层防止sql注入攻击的最佳方案就是sql预编译

publicList<Course>orderList(StringstudentId){

Stringsql="selectid,course_id,student_id,statusfromcoursewherestudent_id=?";

returnjdbcTemplate.query(sql,newObject[]{studentId},newBeanPropertyRowMapper(Course.class));

}

这样我们传进来的参数 4 or 1 = 1就会被当作是一个student_id,所以就不会出现sql注入了。

2. 确认每种数据的类型,比如是数字,数据库则必须使用int类型来存储

3. 规定数据长度,能在一定程度上防止sql注入

4. 严格限制数据库权限,能最大程度减少sql注入的危害

5. 避免直接响应一些sql异常信息,sql发生异常后,自定义异常进行响应

6. 过滤参数中含有的一些数据库关键词

@Component

publicclassSqlInjectionFilterimplementsFilter{

@Override

publicvoiddoFilter(ServletRequestservletRequest,ServletResponseservletResponse,FilterChainchain)throwsIOException,ServletException{

HttpServletRequestreq=(HttpServletRequest)servletRequest;

HttpServletRequestres=(HttpServletRequest)servletResponse;

//获得所有请求参数名

Enumerationparams=req.getParameterNames();

Stringsql="";

while(params.hasMoreElements()){

//得到参数名

Stringname=params.nextElement().toString();

//得到参数对应值

String[]value=req.getParameterValues(name);

for(inti=0;i<value.length;i++){

sql=sql+value[i];

}

}

if(sqlValidate(sql)){

thrownewIOException("您发送请求中的参数中含有非法字符");

}else{

chain.doFilter(servletRequest,servletResponse);

}

}

/**

*关键词校验

*@paramstr

*@return

*/

protectedstaticbooleansqlValidate(Stringstr){

//统一转为小写

str=str.toLowerCase();

//过滤掉的sql关键字,可以手动添加

StringbadStr="'|and|exec|execute|insert|select|delete|update|count|drop|*|%|chr|mid|master|truncate|"+

"char|declare|sitename|netuser|xp_cmdshell|;|or|-|+|,|like'|and|exec|execute|insert|create|drop|"+

"table|from|grant|use|group_concat|column_name|"+

"information_schema.columns|table_schema|union|where|select|delete|update|order|by|count|*|"+

"chr|mid|master|truncate|char|declare|or|;|-|--|+|,|like|//|/|%|#";

String[]badStrs=badStr.split("\\|");

for(inti=0;i<badStrs.length;i++){

if(str.indexOf(badStrs[i])>=0){

returntrue;

}

}

returnfalse;

}

}

转载请注明:IT运维空间 » 运维技术 » 让你彻底明白SQL注入

![[Oracle]复习笔记-SQL部分内容](/zb_users/upload/2023/02/25/20230213095820-63ea09bc55070.jpg)

发表评论