5月27日消息,安全公司Team Cymru的研究人员表示,越来越多的威胁参与者正在使用免费的浏览器自动化框架作为其攻击活动的一部分。

5月27日消息,安全公司Team Cymru的研究人员表示,越来越多的威胁参与者正在使用免费的浏览器自动化框架作为其攻击活动的一部分。

研究人员表示,该框架的技术准入门槛故意保持在较低水平,以创建一个由内容开发者和贡献者组成的活跃社区,同时,地下经济中的参与者也会宣传他们创建的定制工具。研究人员称:

研究人员表示,该框架的技术准入门槛故意保持在较低水平,以创建一个由内容开发者和贡献者组成的活跃社区,同时,地下经济中的参与者也会宣传他们创建的定制工具。研究人员称:

“考虑到越来越多的威胁团体已将该框架纳入其工具包中,我们也着手对该框架进行了深入研究。”

Cymru团队观察到,与Bumblebee加载程序以及BlackGuard和RedLine窃取程序相关的命令和控制(C2)基础设施和工具存储库Bablosoft的下载子域(downloads.bablosoft[.]com)建立了连接。 事实上,这并非Bablosoft第一次被记录在案。早在F5 Labs针对撞库攻击的研究以及NTT针对GRIM SPIDER黑客组织所用工具包的研究中就已经发现了它的踪影。 研究人员指出,根据已使用Bablosoft网站所提供工具的恶意行为者数量,我们预计BrowserAutomationStudio(简称BAS)将成为威胁参与者工具包中更常见的元素。BAS是Bablosoft的自动化工具,它允许用户使用浏览器、HTTP客户端、电子邮件客户端和其他库创建应用程序。 F5 Labs在其关于撞库攻击的报告中指出,“我们认为BAS将在恶意活动中日益普及的原因之一是,Bablosoft社区的活跃状态以及该软件的分发和销售形式都会加速它的应用。” 研究人员还发现了一个名为“Bablosoft – BASchat”的非官方Telegram群组,该群组拥有1000多名用户,这足以凸显围绕该工具的社区活跃水平。值得一提的是,研究显示,该群组似乎主要由讲俄语的人使用,主要用于分享有关新功能、脚本和提示的更新信息。

技术分析

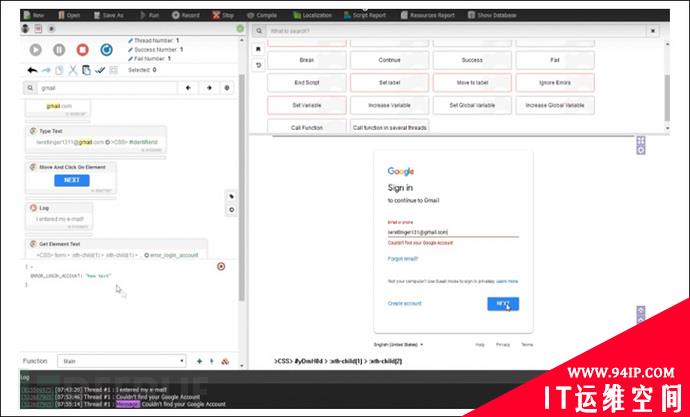

研究人员介绍称,BAS工具的功能包括浏览器模拟、模仿用户行为(击键和鼠标)、代理支持、邮箱搜索功能以及从文件/URL/字符串加载数据的能力。目前,这些功能已经吸引了多个不同的威胁组织的注意,并可能被用于启动恶意活动。 创建的服务包括BAS的定制脚本,例如与Telegram API交互,或开发“bruters”和“recruiters”。Bruters是一款执行撞库攻击的软件。 在Bumblebee、BlackGuard和RedLine等恶意软的C2基础设施中,研究人员观察到了与downloads.bablosoft[.]com(解析IP地址为46.101.13.144)的连接。他们假设威胁参与者正在下载用于恶意活动的工具。研究人员称,

“根据该IP地址的威胁遥测数据显示,绝大多数活动都来自俄罗斯和乌克兰的位置。”

研究人员在分析BlackGuard和RedLine的C2基础设施时还确定了BAS的几个用例。其中一个为“gmail帐户检查器”,威胁参与者可能会使用它来评估被盗凭据的有效性。 研究人员补充道,

“在检查Bablosoft基础设施其他元素的威胁遥测时,我们发现了几个与加密劫持恶意软件相关的主机,这些主机连接到了fingerprints..bablosoft[.]com。BAS服务的指纹元素允许用户更改他们的浏览器指纹,而威胁行为者也可能将该功能用作匿名化或规范化其活动的一种手段。”

转载请注明:IT运维空间 » 安全防护 » 浏览器自动化框架沦为攻击者的工具

发表评论