谷歌威胁分析小组(TAG)刚刚观察到了一个出于经济动机、而充当黑客中间人的威胁行为者,可知其“客户”包括了 Conti 勒索软件团伙。Google

将该组织称作“Exotic Lily”,它会充当初始访问代理,寻找易受攻击的组织、并将其网络访问权挂牌转售给出价最高的攻击者。

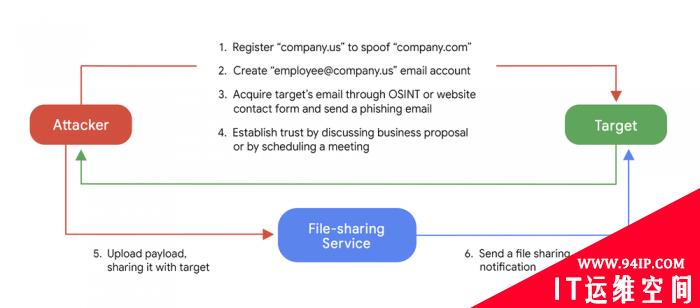

Exotic Lily 攻击链(来自:TAG)

通过将对受害者网络的初始访问给“外包”掉,类似 Conti 这样的勒索软件团伙,便可更加专注于攻击和执行。

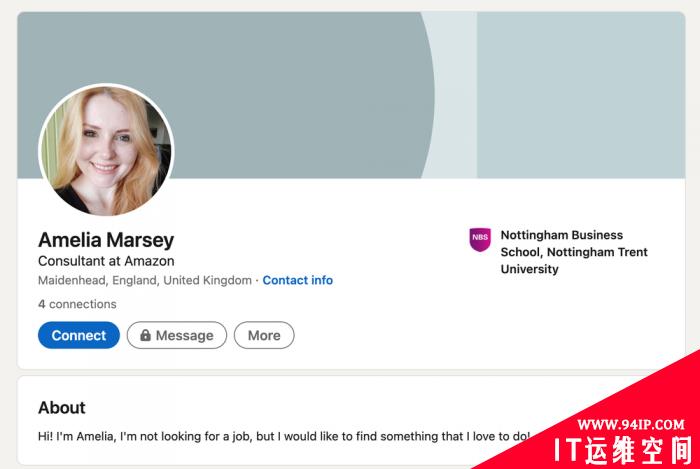

起初,Exotic Lily 会通过钓鱼邮件,假扮合法组织及其员工(甚至创建了配套的社交媒体资料 / AI

生成的人脸图像),以引诱经验不足的受害者上钩。

Exotic Lily 攻击链(来自:TAG)

通过将对受害者网络的初始访问给“外包”掉,类似 Conti 这样的勒索软件团伙,便可更加专注于攻击和执行。

起初,Exotic Lily 会通过钓鱼邮件,假扮合法组织及其员工(甚至创建了配套的社交媒体资料 / AI

生成的人脸图像),以引诱经验不足的受害者上钩。

大多数情况下,假冒域名会模仿得非常相似,但顶级域的“尾巴”还是相当容易露馅的(比如 .us、.co 或 .biz)。

通过对其“工作时段”进行分析,Google 认为幕后黑手可能生活在中东欧地区,然后假借商业提案等借口发送钓鱼邮件。

大多数情况下,假冒域名会模仿得非常相似,但顶级域的“尾巴”还是相当容易露馅的(比如 .us、.co 或 .biz)。

通过对其“工作时段”进行分析,Google 认为幕后黑手可能生活在中东欧地区,然后假借商业提案等借口发送钓鱼邮件。

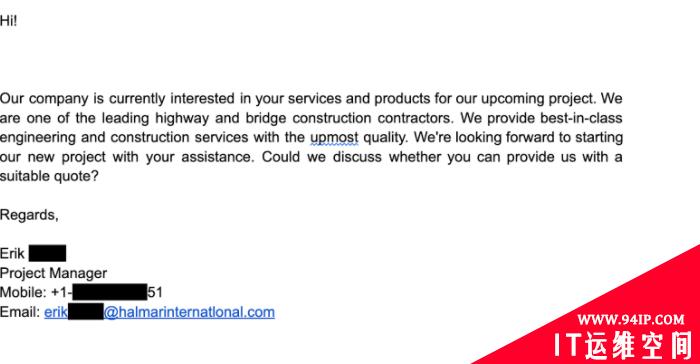

假冒身份的钓鱼邮件示例

为了躲避电子邮件服务商的安全筛查,Exotic Lily 还会将“有效负载”上传到公共文件托管服务平台(比如 WeTransfer 或 OneDrive

网盘)。

研究人员 Vlad Stolyarov 和 Benoit Sevens

在一篇博文中指出:“这种程度的人机交互,对那些专注于大规模运营的网络犯罪组织来说,是相当不同于寻常的”。

假冒身份的钓鱼邮件示例

为了躲避电子邮件服务商的安全筛查,Exotic Lily 还会将“有效负载”上传到公共文件托管服务平台(比如 WeTransfer 或 OneDrive

网盘)。

研究人员 Vlad Stolyarov 和 Benoit Sevens

在一篇博文中指出:“这种程度的人机交互,对那些专注于大规模运营的网络犯罪组织来说,是相当不同于寻常的”。

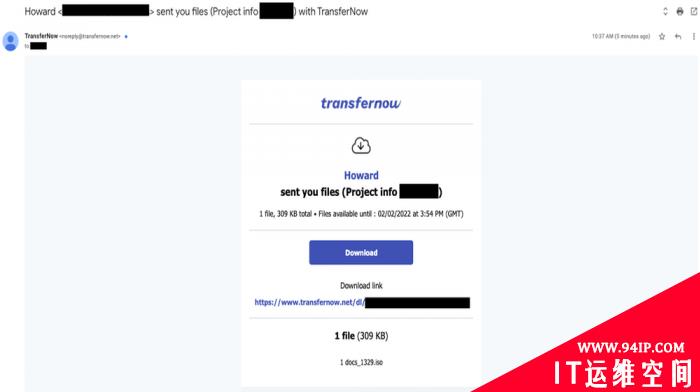

攻击者利用了文件共享服务的邮件通知功能

这些恶意负载最初采用了文档的形式,但其中包含了对微软 MSHTML 浏览器引擎的零日漏洞利用(CVE-2021-40444),以转向包含隐藏恶意负载的

BazarLoader ISO 磁盘映像。

这一转变证实了 Exotic Lily 与被追踪的 Wizard Spider(又名 UNC1878)的俄罗斯网络犯罪组织之间的联系,据说后者与臭名昭著的

Ryuk 勒索软件攻击事件有关。

攻击者利用了文件共享服务的邮件通知功能

这些恶意负载最初采用了文档的形式,但其中包含了对微软 MSHTML 浏览器引擎的零日漏洞利用(CVE-2021-40444),以转向包含隐藏恶意负载的

BazarLoader ISO 磁盘映像。

这一转变证实了 Exotic Lily 与被追踪的 Wizard Spider(又名 UNC1878)的俄罗斯网络犯罪组织之间的联系,据说后者与臭名昭著的

Ryuk 勒索软件攻击事件有关。

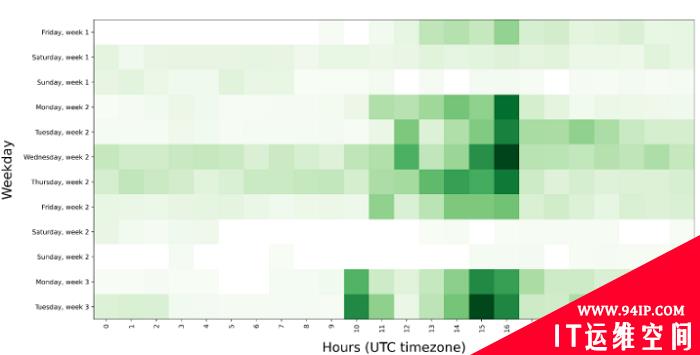

颜色深浅代表了恶意活动的活跃度

自 2018 年以来,UNC1878 有对许多企业、医院(包括美国 UHS)和政府机构发动过勒索软件攻击。

虽然它与 Exotic Lily

之间的关系仍有待进一步厘清,但后者似乎属于一个独立运作的实体,专注于通过钓鱼邮件来获得针对受害目标的初始网络访问权限,然后转手卖给 Conti 和 Diavol

等勒索软件攻击发起者。

颜色深浅代表了恶意活动的活跃度

自 2018 年以来,UNC1878 有对许多企业、医院(包括美国 UHS)和政府机构发动过勒索软件攻击。

虽然它与 Exotic Lily

之间的关系仍有待进一步厘清,但后者似乎属于一个独立运作的实体,专注于通过钓鱼邮件来获得针对受害目标的初始网络访问权限,然后转手卖给 Conti 和 Diavol

等勒索软件攻击发起者。

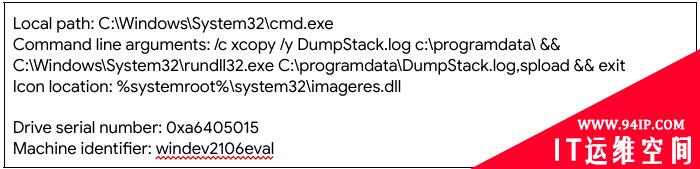

命令行参数示例

Google 表示,Exotic Lily 于 2021 年 9 月首次被发现,至今仍处于活跃状态。在其活动高峰期间,每日有向多达 650 个组织发送超过

5000 封网络钓鱼电子邮件。

虽然该组织最初似乎针对特定行业(比如 IT、网络安全和医疗保健),但它最近已经开始攻击各式各样的行业与组织。

最后,Google 分享了 Exotic Lily 的大型电子邮件活动中的攻陷信标(IOC),以帮助各个组织更好地保护自身网络。

命令行参数示例

Google 表示,Exotic Lily 于 2021 年 9 月首次被发现,至今仍处于活跃状态。在其活动高峰期间,每日有向多达 650 个组织发送超过

5000 封网络钓鱼电子邮件。

虽然该组织最初似乎针对特定行业(比如 IT、网络安全和医疗保健),但它最近已经开始攻击各式各样的行业与组织。

最后,Google 分享了 Exotic Lily 的大型电子邮件活动中的攻陷信标(IOC),以帮助各个组织更好地保护自身网络。

继续浏览有关 安全 的文章

发表评论