背景

由于最近一段时间里”驱动人生”这个病毒还挺热门,最近发现通过一些安全厂商的设备发现内网里面有大量的主机都中了这个病毒瞬间吓哭了。后续通过对主机进行检查,居然没有发现什么问题,后续发现是安全设备***了一个威胁情报的IP,通过对IP的分析发现这还有这种操作。

过程

然后我登录上了安全设备去查看IP地址,安全设备提示为:120.52.51.13,作为安全小白通过各种收集定位到了freebuf的一篇文章结尾公布出来的IOC里面,同样的也有大佬在质疑这个IP是否真的有问题了。

然后这边直接访问这个IP返回如下界面,看起来是缺了某一个参数感觉也没有什么大问题,看起来也没有什么应用,就先借助于威胁情报查询一下了。

通过对该IP的查询,提示为联通的IDC机房使用位于河北廊坊,威胁情报提示为僵尸主机。

通过对微步在线的威胁情报进行查询提示未知。

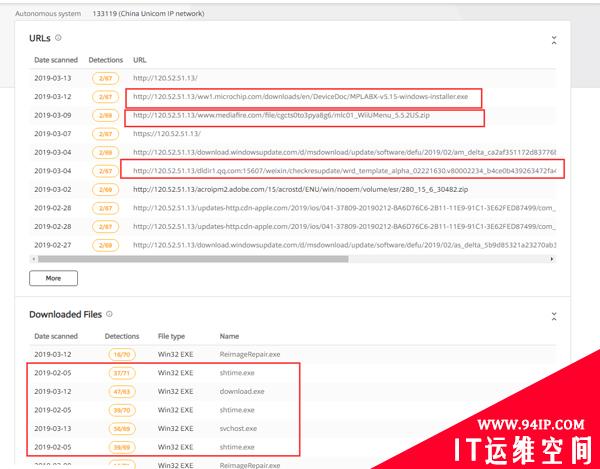

再一次通过VT进行一下分析,这里面的内容就要丰富一些了,可以看到关联到了很多奇奇怪怪的URL和一些病毒样本,大多数时间点还是2019年2月到3月之间的信息。

在这些奇奇怪怪的URL当中可以还发现很多知名大公司的域名看着想是iqiyi的cdn,还是adobe的msp文件,看起来应该是的的确确的白域名才对。

在白域名的同时也发现了一些黑的域名比如a46.bluehero.in/download.exe。

该样本为蠕虫病毒bulehero详细分析结果可以

转载请注明:IT运维空间 » 安全防护 » 一次命中可疑威胁情报的分析探索

发表评论