研究人员发现黑客利用去年披露的checkm8漏洞与今年8月披露的Blackbird漏洞可越狱苹果T2安全芯片,涉及苹果最新T2安全芯片系列的Mac和MacBook设备。

尽管漏洞利用技术较为复杂,但是在安全专家的测试下得到了证实。在过去的几周中,Twitter和Reddit上也发起了将这两个漏洞利用结合在一起的技术讨论。

利用这一越狱技术可使攻击者完全控制目标用户设备,修改核心操作系统,检索敏感或加密的数据,甚至植入恶意软件。

那么,什么是T2芯片?

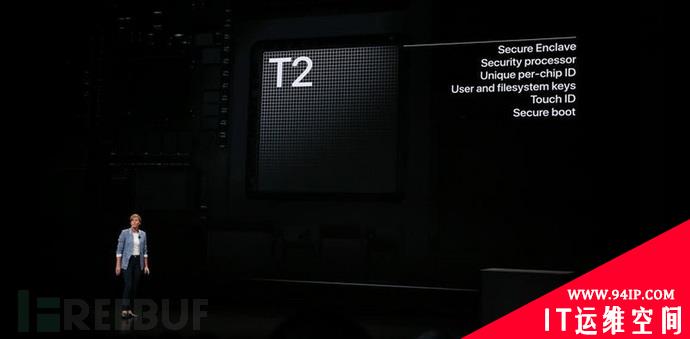

T2芯片,全称为T2安全芯片,主要功能就是为Mac系列的数据安全保驾护航。与此同时,它也有着一个充当类似于M系列处理器的协处理器作用,与主英特尔CPU一起安装在苹果台式机(iMac,Mac Pro,Mac mini)和笔记本电脑(MacBook)当中。

T2芯片于2017年宣布推出,并于2018年以来安装在苹果设备中并进行出售。它们的作用是充当独立的CPU,也称为协处理器。默认情况下,它们处理音频处理和各种底层I/O功能,帮助减轻主CPU的负担。

与此同时,它们还充当“安全芯片”(作为Secure Enclave 处理器(SEP)),处理诸如加密操作、KeyChain密码、TouchID身份验证以及设备的加密存储和安全启动功能之类的敏感数据。

总而言之,它们在每台苹果设备中都扮演着重要角色,在这些设备中,芯片是大多数安全功能的基础。

如何进行越狱

安全研究人员发现了入侵T2芯片的方法,并且了解了在芯片启动期间如何运行代码并修改其常规行为的过程。

这一攻击需要结合其他两个最初为越狱的iOS设备设计的漏洞——Checkm8和Blackbird。因为T2芯片和iPhone及其底层硬件之间共享一些硬件和软件功能,所以这一攻击才得以实现。

根据比利时安全公司ironPeak的帖子,越狱T2安全芯片需要通过USB-C连接到Mac/MacBook,并在Mac启动过程中运行0.11.0版本的Checkra1n越狱软件,因为“苹果在向客户提供的T2安全芯片中未打开调试接口,允许任何人无需身份验证即可进入设备固件更新(DFU)模式。”

ironPeak说:“使用这种方法,可以创建一条USB-C电缆,该电缆可以在启动时自动利用您的macOS设备。”

这使攻击者可以在T2芯片上获得root用户访问权限,并且可以修改和控制目标设备上运行的所有内容,甚至可以恢复加密的数据。

用户面临的风险

显而易见,这种新越狱技术有很大的潜在危害,可以连接USB-C电缆,重新启动设备,然后运行Checkra1n 0.11.0版本,这可以入侵任何Mac或MacBook设备。这意味着大量使用Mac和MacBook笔记本电脑的个人用户和企业用户都将暴露在被攻击的风险之中。

但是与此同时,新的越狱方法也为执法调查工具打开了新的大门,调查工具可以使调查人员访问犯罪嫌疑人的Mac和MacBook,检索以前已经加密的信息。

由于这是与硬件相关的问题,因此存在于所有T2芯片中的这一漏洞均被认为无法修复。用户能够应对风险的唯一方法就是重新安装运行在T2芯片上的操作系统BridgeOS。

ironPeak 表示:“如果您怀疑系统受到了篡改,可点击此处查看在T2芯片上重新安装bridgeOS相关教程。如果您觉得自己是攻击者的潜在目标,可使用比如rickmark / smcutil这样的工具验证SMC负载的完整性,或者随时关注自己的设备。”

转载请注明:IT运维空间 » 安全防护 » 苹果T2安全芯片“不安全”?目前尚无法修复

发表评论