kavin 第690页

-

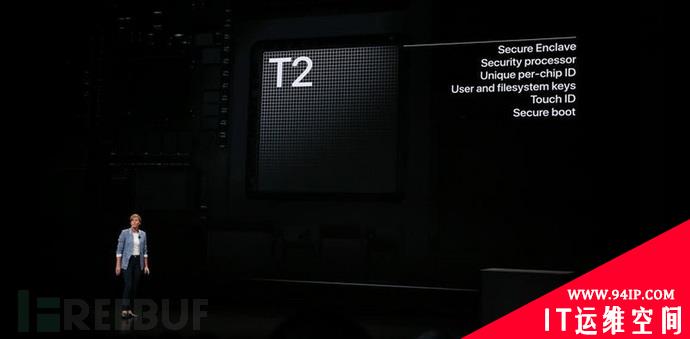

苹果T2安全芯片“不安全”?目前尚无法修复

研究人员发现黑客利用去年披露的checkm8漏洞与今年8月披露的Blackbird漏洞可越狱苹果T2安全芯片,涉及苹果最新T2安全芯片系列的Mac和MacBook设备。 尽管漏洞利用技术较为复杂,但是在安全专家的测试下得到了证实。在过去的几...

kavin

2022.11.23

463浏览

0

kavin

2022.11.23

463浏览

0

-

如何预防和监测macOS上的FinFisher间谍软件

人权倡导组织大赦国际(AmnestyInternational)上周发布的一份报告披露了一款名为FinSpy的跨平台间谍软件套件的macOS变体,该软件由总部位于德国的机构FinFisher开发并销售。FinSpy工具在编写时包含了多种功能...

kavin

2022.11.23

507浏览

0

kavin

2022.11.23

507浏览

0

-

浅谈虚假日志干扰SIEM平台安全监测机制

为确保网络安全,减少攻击者入侵的可能性,组织机构中部署的安全信息和事件管理系统(SIEM)需要对进出网络的行为执行实时的日志收集、分析和预警处理,SIEM系统中会涉及到大量的日志收集设备。但也存在另外一种可能,攻击者可以对SIEM系统中的日志...

kavin

2022.11.23

481浏览

0

kavin

2022.11.23

481浏览

0

-

隐私保护之殇:数据匿名也有“bug”?

曾经,“在互联网上,没人知道你是一条狗。” 现在,“你站在桥上看风景,看风景的人在楼上看着你。” 我们无处藏身。 因一场不可思议的隐私泄露,Netflix曾被一位同性恋用户起诉。 2006年,...

kavin

2022.11.23

462浏览

0

kavin

2022.11.23

462浏览

0

-

如何在Excel中更好地隐藏恶意宏代码

你可能会问,为什么不简单地使用实际上不涉及工作簿的代码,以及主要原因是避免网络流量。当然,你可以简单地添加宏,这些宏会将每行代码添加到一个新文件中,以避免网络流量,但是这样做会使活动对于任何分析文档的人来说都是显而易见的,他们会在查看时立即看...

kavin

2022.11.23

486浏览

0

kavin

2022.11.23

486浏览

0