安全 第521页

-

企业如何做好员工安全意识提升

背景 近年来随着网络安全政策、技术的不断发展,国内企业对于安全的重视程度越来越高,安全建设投入力度越来越大,安全防御能力得到了明显的提升。然而,企业面临一个尴尬的问题就是,企业即使做了很多安全防御措施,但依然无法有效的避免信息安全事件,而这...

kavin

2023.01.12

581浏览

0

kavin

2023.01.12

581浏览

0

-

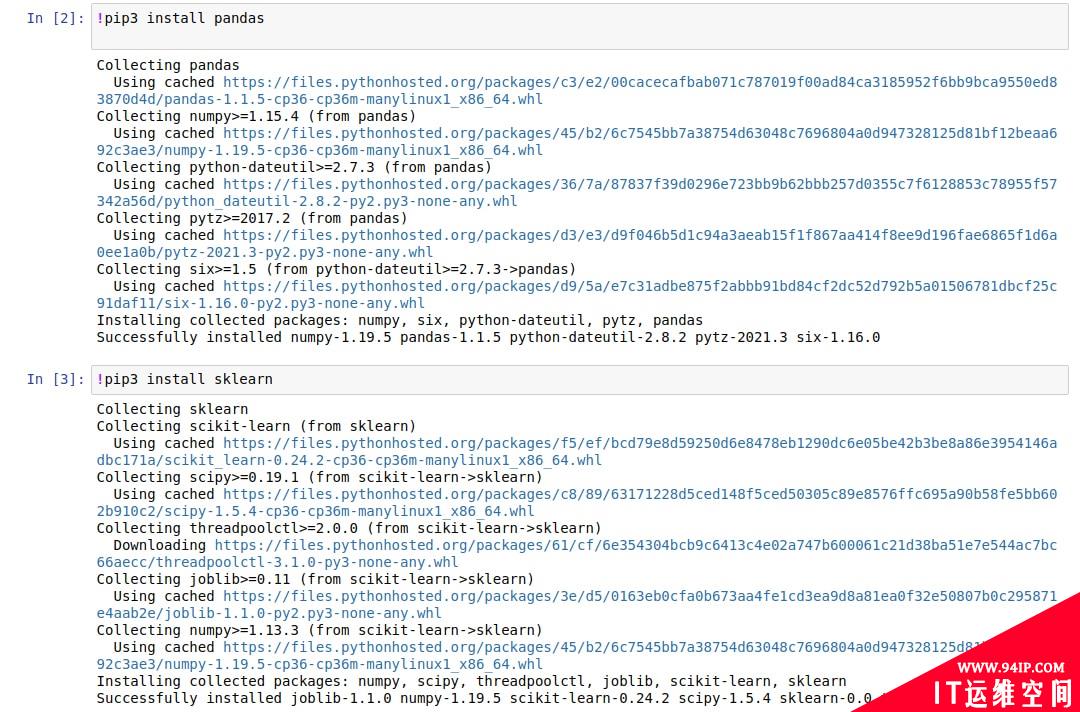

在 Python 中使用机器学习来检测钓鱼链接

在网络钓鱼攻击中,用户会收到一封带有误导性链接的邮件或信息,攻击者可以利用它来收集重要数据,比如你的银行卡密码。本文将会给出一个简短的教程,旨在介绍如何检测这种网络钓鱼的企图。 通过网络钓鱼攻击,攻击者能够获得一些重要凭证,这些凭证可以用来...

Molet

2023.01.12

408浏览

0

Molet

2023.01.12

408浏览

0

-

威胁检测:IOC只是基础 IOB才是王道

基于入侵指标(IOC)的检测已经是业内常规,然而,基于行为的检测方法似乎才是未来。下面我们来比较一下这两种检测方法的不同,以判断强调其中一种是否会更具价值。 专业人士应该都知道“痛苦金字塔”,它显示了各种攻击指标与攻击(检测)难度之间的...

gtxyzz

2023.01.12

418浏览

0

gtxyzz

2023.01.12

418浏览

0

-

隐私数据泄露已成为互联网时代全球重大的社会问题

近年来,随着大数据运用的日益频繁,技术日益成熟,隐私数据的泄露到了触目惊心令人恐惧的状态。隐私数据泄露的案例比比皆是,具不完全统计,各类案例多达数百万起。受隐私数据泄露影响的人已达数十亿。隐私数据泄露的总量仅2018年以来就达到数百亿条。且有...

gtxyzz

2023.01.12

378浏览

0

gtxyzz

2023.01.12

378浏览

0

-

黑色产业链的角色分工

我们正处在这样一个时刻:包括勒索软件团伙在内的网络犯罪分子,已经建立起组织化的机构,进行非法的业务活动,而不是一个人单打独斗。 勒索软件团伙、敲诈勒索组织和DDoS攻击者的日益成功绝非偶然。在一个个奇幻的名字背后,是组织化的机构,由不同层次...

Molet

2023.01.12

390浏览

0

Molet

2023.01.12

390浏览

0