安全 第2899页

-

2020年物联网安全面临的挑战

物联网在数字化转型时代已经成为一个众所周知的技术。物联网被视为下一代互联模式,它将允许机器和设备之间互相连接,而无需人工干预。它是智慧城市、自动驾驶汽车和智能住宅背后的高科技。物联网应用程序不仅可以为企业收集信息和数据,而且可以在任何时间、任...

gtxyzz

2022.11.22

795浏览

0

gtxyzz

2022.11.22

795浏览

0

-

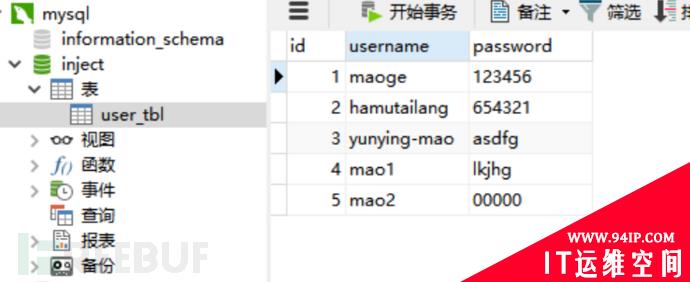

Java安全编码之SQL注入

随着互联网的发展,Java语言在金融服务业、电子商务、大数据技术等方面的应用极其广泛。Java安全编码规范早已成为SDL中不可或缺的一部分。本文以Java项目广泛采用的两个框架Hibernate和MyBatis 为例来介绍,如何在编码过程中...

king

2022.11.22

821浏览

0

king

2022.11.22

821浏览

0

-

这10个安全测试工具,优秀且免费

有不少开发人员觉得安全测试是最难以实现自动化的部分,其实这主要是由于没有找到合适的工具来进行测试。今天给大家介绍10个易用、开源且免费的安全测试工具,希望能够对你有帮助。 1. Nishang 如果喜欢用PowerShell,那么可以试试N...

king

2022.11.22

772浏览

0

king

2022.11.22

772浏览

0

-

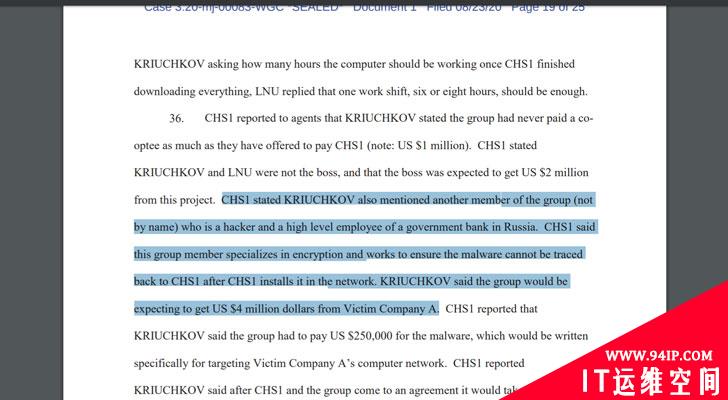

雇“内鬼”部署勒索软件,这名俄罗斯男子最终被FBI盯上

8月22日,俄罗斯男子Egor Igorevich Kriuchkov(27岁),因试图招募目标公司的一名员工植入恶意软件,被美国当局逮捕,并于8月24日出庭。 从2020年7月15日到2020年8月22日左右,Kriuchkov与同谋密谋...

admin

2022.11.22

745浏览

0

admin

2022.11.22

745浏览

0

-

水坑攻击的原理和预防措施

“水坑攻击(Watering hole))”是攻击者常见的攻击方式之一,顾名思义,是在受害者必经之路设置了一个“水坑(陷阱)”。最常见的做法是,攻击者分析攻击目标的上网活动规律,寻找攻击目标经常访问的网站的弱点,先将此网站“攻破”并植入攻击...

admin

2022.11.22

822浏览

0

admin

2022.11.22

822浏览

0