安全 第2588页

-

为什么暗网监测不是必需的?

近年来,“暗网”已成为主流。过去,暗网市场的论坛、聊天室、工具等只在网络犯罪分子和黑客之间流行,主要被捍卫网络空间安全的网络执法人员、安全专业人员所熟知。 而今,暗网逐渐广为人知,不仅在电影和电视节目中,甚至在迪斯尼...

admin

2022.11.29

338浏览

0

admin

2022.11.29

338浏览

0

-

新的安全漏洞让攻击者伪造出可信的蓝牙外设

据外媒AppleInsider报道,一个研究团队披露了一个新的漏洞,可以让攻击者欺骗现代蓝牙设备,使其与伪装成受信任的恶意设备配对。这个安全漏洞被团队称为蓝牙冒充攻击(BIAS),影响了一系列使用蓝牙的设备,包括iPhone、iPad和Mac...

king

2022.11.29

364浏览

0

king

2022.11.29

364浏览

0

-

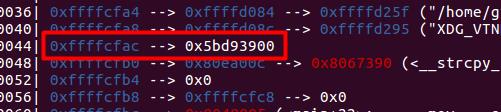

构造带有堆栈保护的指令流

1. 引言 我们在学ropgadgets与ret2syscall技术原理时,构造指令流时,是没有加堆栈保护的,比如下面的程序: 文件名:7.c #include<stdio.h> #include<string.h>...

kavin

2022.11.29

426浏览

0

kavin

2022.11.29

426浏览

0

-

应对勒索软件的下一个十年,备份策略成重中之重

勒索软件在全球范围张开了利爪。 数据显示,仅2019年,企业级别的勒索案件比例上升了12%,涉案金额逾115亿美元。随着近年来犯罪分子不断开发新手段渗透IT环境、截获数据,勒索软件受害者不断攀升。 近期,随着新型冠状病毒在全球爆发,勒索软件...

king

2022.11.29

430浏览

0

king

2022.11.29

430浏览

0