安全 第238页

-

抵御勒索软件攻击指南

通过将防御意识和防御准备相结合,就有很大的可能躲过勒索软件的攻击。通常,勒索软件攻击具有误导性,这意味着防御者要么完全阻止攻击,要么攻击者完全控制其目标IT基础设施。但过去几年表明,防御者在应对勒索软件攻击方面的成功取决于一系列潜在结果,...

Molet

2023.01.18

436浏览

0

Molet

2023.01.18

436浏览

0

-

下一代终端安全管理的关键特征与应用趋势

日前,研究机构Forrester发布《终端安全管理的未来》研究报告,对CISO及其团队如何确保组织终端安全管理工作与时俱进展开研究,报告阐述了下一代终端安全管理系统的六个典型特征,并对今后几年可能影响终端安全管理发展的应用趋势进行了预测。...

admin

2023.01.18

507浏览

0

admin

2023.01.18

507浏览

0

-

开放API生态系统面临的十个威胁

尽管全球经济形势趋于严峻,但API经济仍在继续增长。对于大多数行业来说,API促进了几乎所有应用程序或服务的即时交易,加快了商品和服务的交易速度。应用交付网络和业务解决方案提供商F5公司最近发布的一份报告以这种方式描述了API的快速增长:...

admin

2023.01.18

400浏览

0

admin

2023.01.18

400浏览

0

-

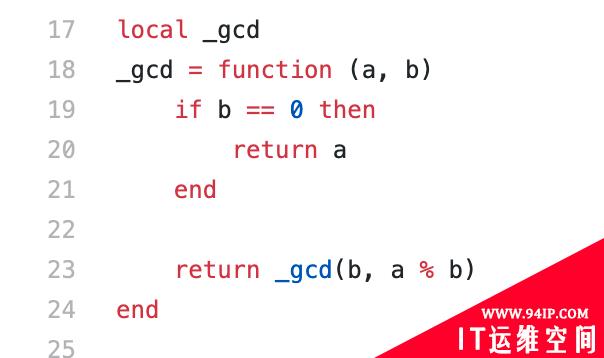

7行代码让B站崩溃3小时,竟因“一个诡计多端的0”

一个小小字符“0”,竟引得B站全面崩溃。 不知你是否还记得那一夜,B站“大楼停电”、“服务器爆炸”、“程序员删库跑路”的彻夜狂欢。(手动狗头) 时隔一年,背后“真凶”现在终于被阿B披露出来—— 没想到吧,就是这么简单几行代码,直接干...

king

2023.01.18

451浏览

0

king

2023.01.18

451浏览

0

-

开始使用安全服务边缘的三个步骤

我们可以将SSE视为安全访问服务边缘 (SASE) 的缩小版、纯安全版本。SASE包含大量的安全和网络服务,在实践中,这些服务对很多企业来说可能过于繁重。 SSE提供三种与SASE相同的主要安全技术: 云访问安全代理(CASB)...

king

2023.01.18

416浏览

0

king

2023.01.18

416浏览

0