安全 第2315页

-

僵尸网络利用比特币区块链来隐藏恶意活动

根据Akamai 的最新研究发现,有加密货币挖矿僵尸网络运营者利用比特币区块链的交易来隐藏备份的C2 服务器地址,并绕过了对僵尸网络的分析。 僵尸网络利用C2 服务器来从攻击者处接收命令。执法机构和安全研究人员也在不断地发现和取缔这些C2...

gtxyzz

2022.12.05

389浏览

0

gtxyzz

2022.12.05

389浏览

0

-

Nefilim勒索软件分析

2020年8月Nefilim勒索软件运营商入侵了SPIE集团,并且透露他们窃取了公司的敏感数据,包括公司的电信服务合同、法律文件、授权书文件等等。 2020年12月美国家电跨国公司Whirlpool受到了Nefilim勒索软件的攻击,黑客要...

kavin

2022.12.05

358浏览

0

kavin

2022.12.05

358浏览

0

-

安全研究人员在LastPass发现7个跟踪器

据外媒报道,一位安全研究人员在LastPass密码管理器应用中发现了7个跟踪器,虽然没有确凿事实表示这些追踪器正在转移用户的实际密码或用户名,但是对于一个处理此类敏感信息的安全关键型应用来说,追踪器的存在还是存在一些隐性隐患,基于此,该安全人...

gtxyzz

2022.12.05

352浏览

0

gtxyzz

2022.12.05

352浏览

0

-

利用 Burp Suite 劫持 Android App 的流量(一)

在Android应用程序进行安全评估时,通常会进行两方面的评估:移动前端和后端API。为了检查API的安全性,你将需要大量的文档,例如Swagger或Postman文件,或者可以让移动应用程序为你生成所有流量,并简单地通过代理(MitM攻击)...

kavin

2022.12.05

563浏览

0

kavin

2022.12.05

563浏览

0

-

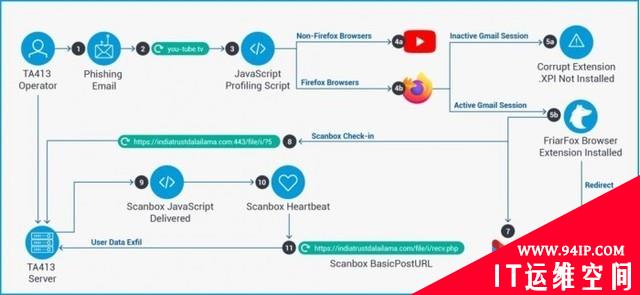

黑客利用Firefox恶意扩展窃取Gmail数据

据外媒,根据网络安全公司Proofpoint近期发布的调查报告显示,一伙黑客组织近日利用恶意FireFox插件,用于窃取Gmail和Firefox浏览器数据,然后在受感染的设备下载恶意软件。 据悉,表示该黑客组织使用鱼叉式钓鱼邮件来引诱用户...

Molet

2022.12.05

351浏览

0

Molet

2022.12.05

351浏览

0