安全 第2038页

-

C3安全峰会:“预建未来”构建安全数字世界

欲致其高,必丰其基,思深益远,谋定而动。在此背景下,2019C3安全峰会于5月7日-8日在成都盛大召开。 【2019年C3安全峰会正式开幕】 2019 C3安全峰会由中央网信办网络安全协调局、公安部网络安全保卫局共同指导,由成都市人民政府...

king

2022.12.11

386浏览

0

king

2022.12.11

386浏览

0

-

企业如何采取欺骗行为来超越网络黑客?

1. 欺骗一直被用于战争行为:现在如何在网络安全行业中使用欺骗手段? 几千年来,欺骗一直被用于战争,法律,体育,以在对手的思想中产生不确定性和混乱,这将延迟和操纵他们的努力,并将影响和误导他们的观念和决策过程。 根据定义,军事欺骗&ldquo...

king

2022.12.11

343浏览

0

king

2022.12.11

343浏览

0

-

因为不信任,消费者被物联网设备吓跑了

你是否被智能电视、智能音箱、智能玩具、智能冰箱、安全摄像头和其他物联网设备吓到? 据行业协会的一项新研究显示,事实证明,有很多人有类似感觉。在一项对世界各地消费者的调查中,发现超过一半(63%)的消费者称他们的设备“令人毛骨悚然&...

admin

2022.12.11

307浏览

0

admin

2022.12.11

307浏览

0

-

构想、实践、探索一个都不能少!业界四位大咖共论能源行业数据安全治理

在数字经济时代,数据已经成为生产力提升的重要手段。能源行业作为国民基础设施中的重要一环,也敏锐地捕捉到数据的价值,不断谋求创新发展,顺应数字时代的大潮。在前不久召开的安华金和承办的第三届中国数据安全治理高峰论坛上,51CTO记者就特别关注了数...

kavin

2022.12.11

378浏览

0

kavin

2022.12.11

378浏览

0

-

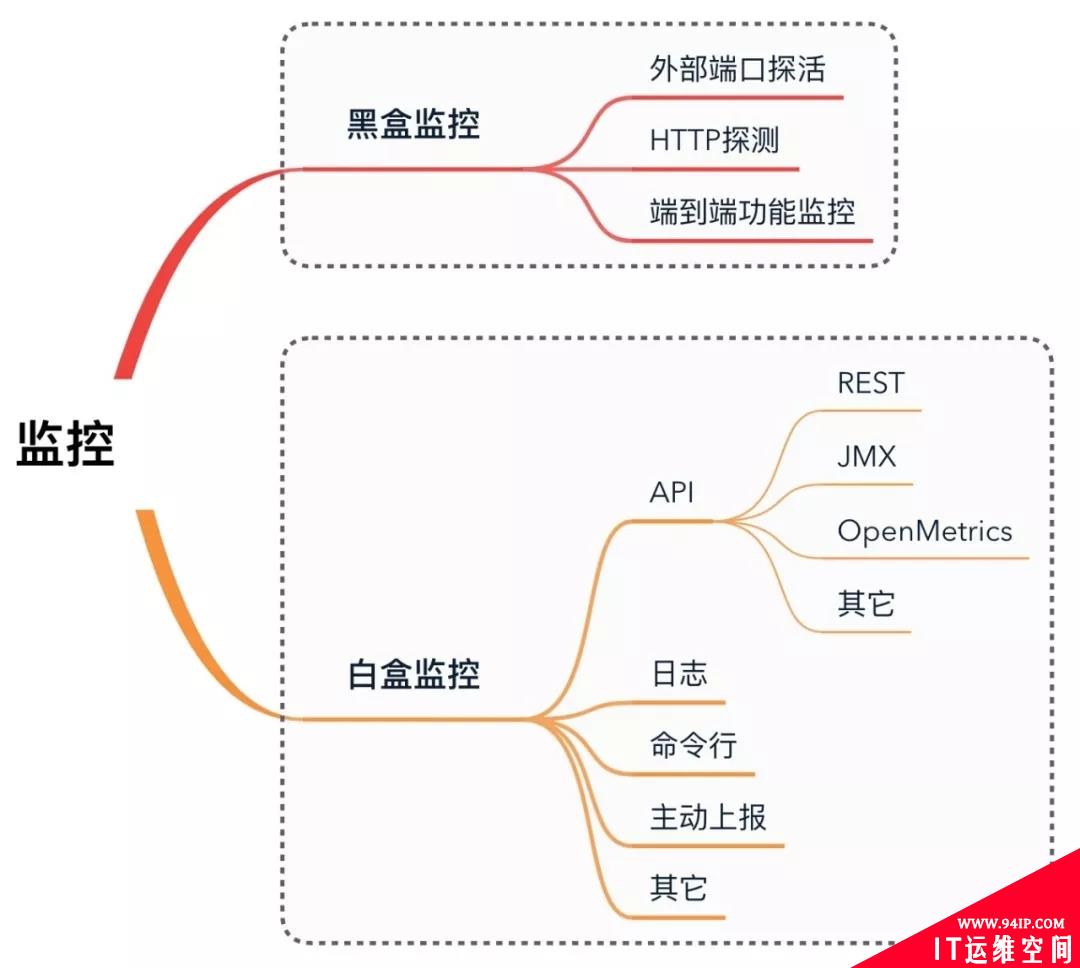

运维监控的秘籍,盘它!

一般来说,白盒与黑盒分别从内部和外部来监控系统的运行状况,例如机器存活、CPU内存使用率、业务日志、JMX等监控都属于白盒监控,而外部端口探活、HTTP探测以及端到端功能监控等则属于黑盒监控的范畴。 下面将主要从白盒监控的采集入手,解答上面关...

admin

2022.12.11

334浏览

0

admin

2022.12.11

334浏览

0