安全 第1765页

-

威胁情报的价值为何难以体现?数据多,人员少

78%的安全人员称威胁情报对公司安全非常重要,但仅27%认为自家公司有效利用了威胁数据。为什么会出现这种断层呢? 2016年7月的波耐蒙研究所研究报告指出:公司企业在被威胁情报淹没,即便不能很好地用于发现具体威胁,他们仍认为威胁情报对公司安...

kavin

2022.12.16

376浏览

0

kavin

2022.12.16

376浏览

0

-

企业级移动应用服务提供商的数据存储与安全之路

随着移动互联网的快速发展与移动智能设备的普及,企业级移动应用开始走进人们的视野,并成为企业移动信息化首选,并已成功运用到众多行业。移动应用将企业的业务流程扩展至任何设备,帮助企业随时随地处理重要任务并制定策略。那么,在企业级移动应用运维过程中...

Molet

2022.12.16

315浏览

0

Molet

2022.12.16

315浏览

0

-

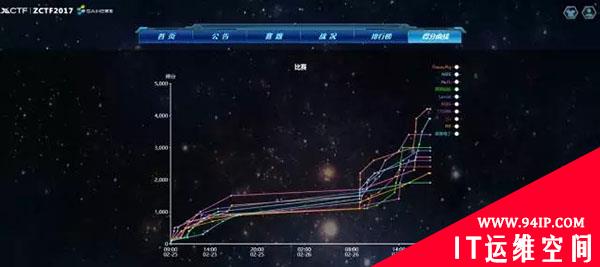

FlappyPig实力夺冠 | 第三届XCTF联赛郑州站ZCTF线上赛落下帷幕!

北京时间18点整,第三届XCTF联赛郑州分站ZCTF线上赛在选手们的争夺追击中落下了帷幕。经过两日的激烈角逐,FlappyPig战队凭借超凡稳定的发挥,牢牢锁定了通往2017XCTF总决赛的门票! 与此同时,线上参赛的排行榜***0战队产生(...

admin

2022.12.16

350浏览

0

admin

2022.12.16

350浏览

0

-

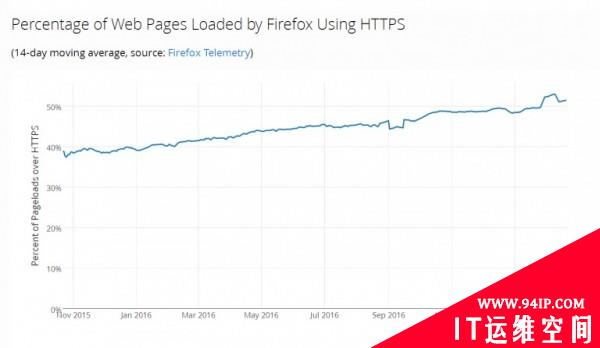

HTTPS已经保护一半的网络流量

实现HTTPS传输对网站有很多好处,不仅防止第三方窥探网络流量来保护他们的用户,并且防止内容劫持和Cookie窃取,还在Google中获得更好的排名,因为搜索巨头在其搜索算法中使用HTTPS作为信号。在没有提供HTTPS保护的网站上,看重隐私...

king

2022.12.16

348浏览

0

king

2022.12.16

348浏览

0

-

如何对iOS应用进行修改并重新签名

前言 在某些场景下,你可能需要在没越狱的iOS设备上运行修改过的iOS应用,特别是当手上已越狱的iPhone突然变砖,只能被迫升级到非越狱版本的iOS系统时,这种需求显得更加迫切。再如,你需要使用这项技术来动态分析测试应用程序,或者你可能需...

kavin

2022.12.16

359浏览

0

kavin

2022.12.16

359浏览

0