第667页

-

物联网终端安全入门与实践之玩转物联网固件

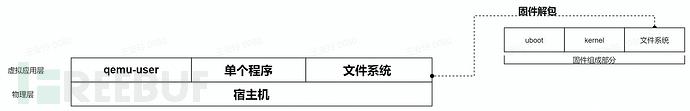

本篇将系统性介绍终端设备固件仿真的概念、技术、工具和框架,以及手动固件仿真的过程和技巧。 0x01 背景 在漏洞研究过程中,我们会遇到若干不可控的因素影响实体设备的使用,比如: 目标设备比较昂贵,采购预算不足 国外设备不易采购,缺乏采购渠...

king

2023.01.18

447浏览

0

king

2023.01.18

447浏览

0

-

什么是CSRF令牌?

译者 | 陈峻 审校 | 孙淑娟 跨站点请求伪造(Cross-site request forgery,又称:跨站点引用伪造)是一种针对Web应用的攻击形式。黑客通过伪装恶意请求,诱骗用户运行他们本不打算执行的任务。尽管CSRF可能听起...

king

2023.01.18

491浏览

0

king

2023.01.18

491浏览

0

-

解读 | 东欧局势正影响全球DDoS攻击态势

2022 年,欧洲地区政治局势急剧恶化,全球 DDoS 的攻击态势也随之发生改变。G·Core Labs 近期发表研究报告表明,全球 DDoS 攻击的攻击强度、发起频率以及攻击广度正在极速攀升,越来越多 DDos 攻击被广泛用于政治考量。...

admin

2023.01.18

472浏览

0

admin

2023.01.18

472浏览

0

-

DevOps 团队如何抵御 API 攻击?

还记得当年勒索软件是 DevOps 团队需要担心的主要安全威胁吗? 那些日子已经过去了。当然,勒索软件攻击仍在发生,但根据 Gartner 的数据,API 安全漏洞(2021年增加了600%)现在已经准备好成为威胁行为者的头号攻击媒介...

gtxyzz

2023.01.18

435浏览

0

gtxyzz

2023.01.18

435浏览

0

-

网络安全漏洞管理的探索与实践

对于如何化解风险,习近平总书记在《关于〈中共中央关于制定国民经济和社会发展第十四个五年规划和二〇三五年远景目标的建议〉的说明》中指出,“我们必须坚持统筹发展和安全,增强机遇意识和风险意识,树立底线思维,把困难估计得更充分一些,把风险思考得更深...

king

2023.01.18

380浏览

0

king

2023.01.18

380浏览

0