-

浅谈网络安全服务化转型的底层逻辑与挑战

目前,网络安全市场正在从产品驱动向服务驱动转变。在转型期,作为传统意义上的企业客户与安全厂商都会遇到一些迷惑之处,如何适应网络安全服务化的新模式,实现自身的安全需求与技术价值?现在,基于服务的安全能力构建还处于探索与磨合的阶段,普遍缺少成熟的...

gtxyzz

2023.01.14

389浏览

0

gtxyzz

2023.01.14

389浏览

0

-

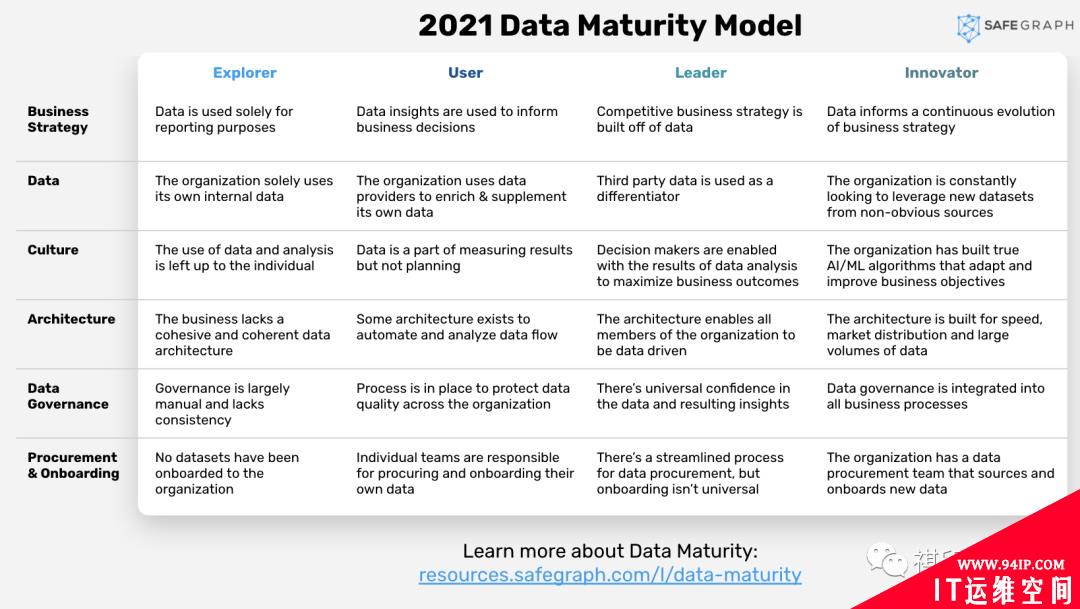

构建数据成熟度模型和数据成熟度的四个阶段

数据是世界上增长最快的资源之一,估计每天创建 2.5 万亿字节。数据似乎无处不在,但实际上,我们才刚刚开始使用它。今天存在的超过 90% 的数据可能是在过去五年内创建的。 那么数据成熟度意味着什么?答案显而易见的是:数据使用。使用数据来指...

gtxyzz

2023.01.14

518浏览

0

gtxyzz

2023.01.14

518浏览

0

-

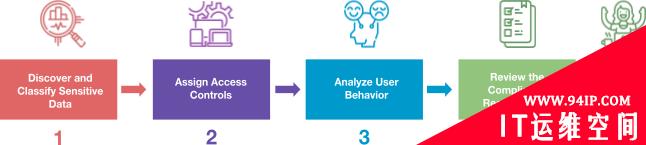

数据访问管理基础和实施策略

规范对数据的访问是数据治理的最重要方面之一。因此,数据访问管理已经演变成一项独立的计划,需要自主的战略、预算和实施计划。 在许多方面,数据访问管理或数据访问治理可以被认为是数据治理计划的最重要成果,因为它涵盖了许多关键领域。其中包括维护数据...

kavin

2023.01.14

339浏览

0

kavin

2023.01.14

339浏览

0

-

勒索软件攻击正以惊人的速度增加

根据最新报告,勒索软件泄露事件增加了 13%,超过了过去五年的总和。Verizon Business 2022 数据泄露调查报告(2022 DBIR)揭示了今年严峻的网络安全形势,并详细介绍了影响国际网络安全格局的焦点问题。除了勒索事件...

gtxyzz

2023.01.14

400浏览

0

gtxyzz

2023.01.14

400浏览

0

-

金融服务公司如何规划应对网络安全事件

想象一下,发现客户的数据被盗并在暗网上出售;或者IT系统出现故障,无法为客户提供服务;或者文件已被加密,因此无法访问最新记录,那么将面临什么后果? 对于从事银行和金融行业的金融服务公司来说,这简直就是一种噩梦。但现实情况是,如果金融服务...

Molet

2023.01.14

438浏览

0

Molet

2023.01.14

438浏览

0