-

一篇读懂 ATT & CK 和 CALDERA

概 述 在网络安全领域,攻击者可以相对自由和相对无限的运用资源对组织机构随意发起攻击;而防守方则处于被动挨打的地位,用有限的资源去对抗无限的安全威胁。基于这种攻防不对称的情况,防守方始终会被以下问题所困扰:①防御方案是否有效;②能否检测到A...

king

2023.01.17

408浏览

0

king

2023.01.17

408浏览

0

-

NIST发布新算法应对量子攻击,可支持下一代加密标准

7月5日,美国国家标准与技术研究所(NIST)正式发布四种新的加密算法,用于保护联邦政府计算机和应用系统应对新型量子计算的网络攻击。据了解,这四种新加密算法包括一种用于通用加密用途的算法:CRYSTALS-Kyber,以及另外三种用于数字...

gtxyzz

2023.01.17

496浏览

0

gtxyzz

2023.01.17

496浏览

0

-

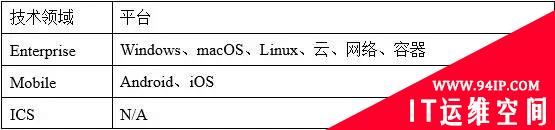

安全配置管理(SCM)的价值与应用

安全配置管理(SCM)已经成为现代企业组织开展网络安全建设的重要基础工作,是各种安全能力有效运营的基础,缺少它一切只是空中楼阁。SANS 研究所和互联网安全中心建议,当企业全面梳理IT资产后,最重要的安全控制就是进行可靠的安全配置。CIS...

Molet

2023.01.17

466浏览

0

Molet

2023.01.17

466浏览

0

-

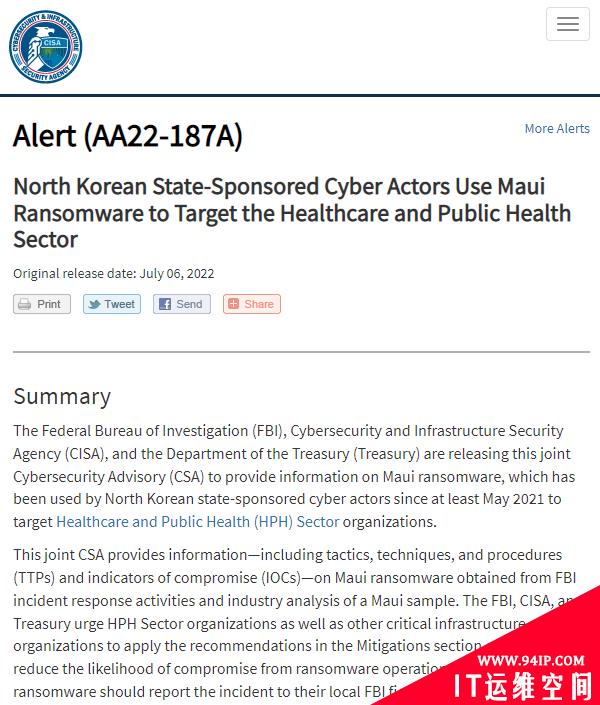

美声称朝鲜黑客正利用勒索软件攻击医疗保健机构

美联邦调查局(FBI)、网络与基础设施安全局(CISA)和财政部(DoT)近日警告称,有朝方背景的黑客组织,正在利用勒索软件向美国各地的医疗保健机构和公共卫生部门发起攻击。在周三发布的联合公告中,美政府机构指出,其发现相关黑客活动至少可追溯至...

admin

2023.01.17

437浏览

0

admin

2023.01.17

437浏览

0

-

2022年你的网络安全战略需要什么

过去,许多企业都以一种被动的、临时的和战术的方式来处理他们的网络安全战略——在漏洞出现时迅速且仓促地修补漏洞。但如今,持续的混合劳动力以及对安全实时访问关键业务数据的需求,都迫使企业将网络安全战略视为首要任务和关键业务目标。 在正确地...

gtxyzz

2023.01.17

403浏览

0

gtxyzz

2023.01.17

403浏览

0