-

避免凭证转储攻击的5个技巧

凭证转储是攻击者永久获取网站访问的一项重要技术。他们通过网络钓鱼潜入工作网站后,利用管理员管理和监视网络的常用方法来获取公开凭据。 在Windows设备网络上使用这五个技巧,减少企业组织遭受凭证转储攻击的漏洞风险。 一、减少凭证重用 首先,...

Molet

2022.12.04

547浏览

0

Molet

2022.12.04

547浏览

0

-

披露美国中央情报局CIA攻击组织对中国关键领域长达十一年的网络渗透攻击

记载历史时刻,全球首家实锤!涉美CIA攻击组织对我国发起网络攻击。 全球首家实锤 360安全大脑捕获了美国中央情报局CIA攻击组织(APT-C-39)对我国进行的长达十一年的网络攻击渗透。在此期间,我国航空航天、科研机构、石油行业、大型互联网...

admin

2022.12.04

380浏览

0

admin

2022.12.04

380浏览

0

-

Android三月安全更新将全面修复MediaTek-SU权限漏洞

谷歌今日重申了让 Android 智能机保持最新的安全更新的重要性,使用基于联发科芯片方案的设备用户更应提高警惕。在 2020 年 3 月的安全公告中,其指出了一个存在长达一年的 CVE-2020-0069 安全漏洞。XDA-Develop...

admin

2022.12.04

766浏览

0

admin

2022.12.04

766浏览

0

-

云计算威胁报告表明需要一致的DevSecOps

很多组织为了快速创新而继续做出选择,这会使他们不必要地处于脆弱状态。 开发人员可能会感到急于部署的压力,但是为节省时间而略过安全性可能会给持续存在的风险敞开大门。Unit42公司发布的最新《云计算威胁报告》的发现表明,快速行动、竞争性战略以及...

Molet

2022.12.04

597浏览

0

Molet

2022.12.04

597浏览

0

-

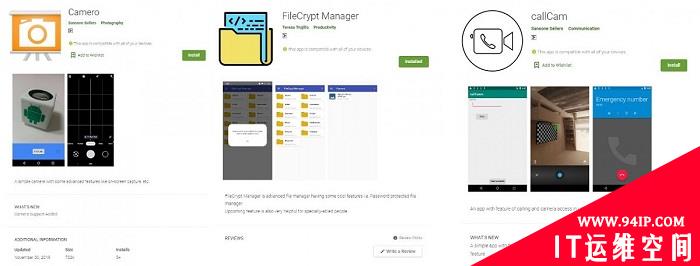

下载应用程序前应该注意的3个危险信号

一个应用程序的服务条款不应该轻易同意。 你是否在点击接受或同意之前阅读了应用程序的服务协议条款?如果你不这样做,你不是一个人。研究表明,很少有人真正花时间阅读应用程序或网站要求他们同意的内容,即使在一项研究中,参与者在不知不觉中同意将他们未来...

Molet

2022.12.04

408浏览

0

Molet

2022.12.04

408浏览

0