king 第475页

-

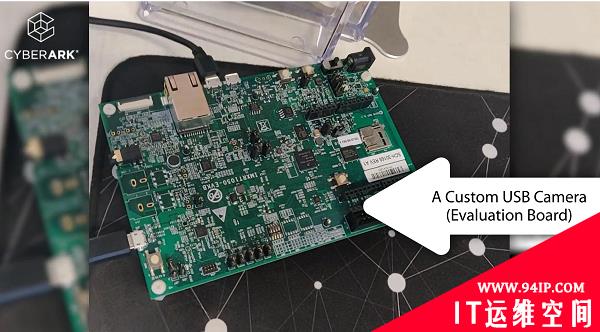

黑客展示一种伪造摄像头方式可以成功绕过Windows Hello认证

黑客们已经证明,他们能够通过使用假的USB摄像头绕过Windows Hello的安全设定,该摄像头主要传输捕获的目标的红外线图片,而Windows Hello似乎很乐意接受它。问题似乎是出在Windows Hello愿意接受任何具有红外功能...

king

2022.12.17

362浏览

0

king

2022.12.17

362浏览

0

-

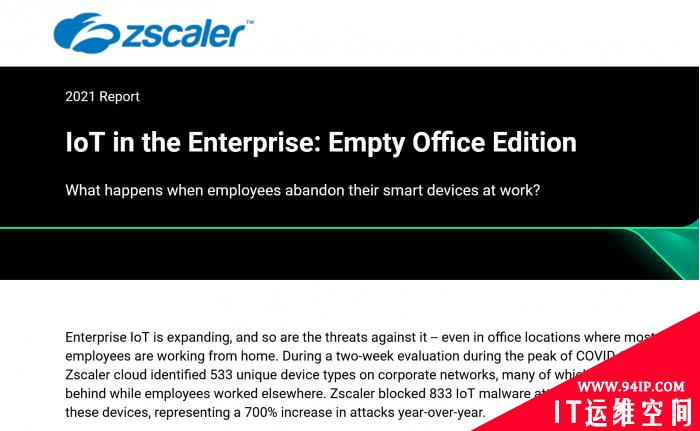

研究:针对IoT设备的攻击在两年间增长了700%

据外媒报道,网络安全公司Zscaler的一项新研究揭示了一个令人不安的事实,即对物联网(IoT)设备的网络攻击上升了700%。在2020年12月的两周时间里,安全专业人士对这些流量进行了检查以确定其中有多少是恶意的以及它实现了什么目的。 网...

king

2022.12.17

343浏览

0

king

2022.12.17

343浏览

0

-

企业如何提高数据库安全?盘点这11种工具和技术

数据库承载着海量个人信息,甚至包含一些敏感信息。如何管理这些数据,对于不少企业来说,是一件棘手的事情。 现在,数据库开发人员可以使用成熟的工具和技术保护数据信息。如何保护?这个还要涉及对数学的巧妙应用。比如,一些最简单的系统看起来只是现代版本...

king

2022.12.17

303浏览

0

king

2022.12.17

303浏览

0

-

94%的企业遭遇内部数据泄漏

电子邮件安全公司Egress对美国和英国的500名IT领导者和3,000名员工进行的一项新调查显示,在过去一年中,94%的企业都经历了内部数据泄漏。 84%受访的IT领导层工作者表示,人为错误是导致严重事故的首要原因。然而,受访者更关心内部...

king

2022.12.17

286浏览

0

king

2022.12.17

286浏览

0

-

确保企业物联网部署安全的5个基本步骤

虽然物联网应用提供了许多好处,但也带来了很大的安全风险。添加到网络中的每个设备都代表着一个潜在的易受攻击端点,组织不能忽视这一点。当风险出现时,管理它们往往已经为时已晚。但是,您可以采取主动措施来保护物联网部署。 为什么物联网设备的安全性如...

king

2022.12.17

307浏览

0

king

2022.12.17

307浏览

0