kavin 第176页

-

蔷薇灵动实践分享:看三万点云原生环境如何落地微隔离?

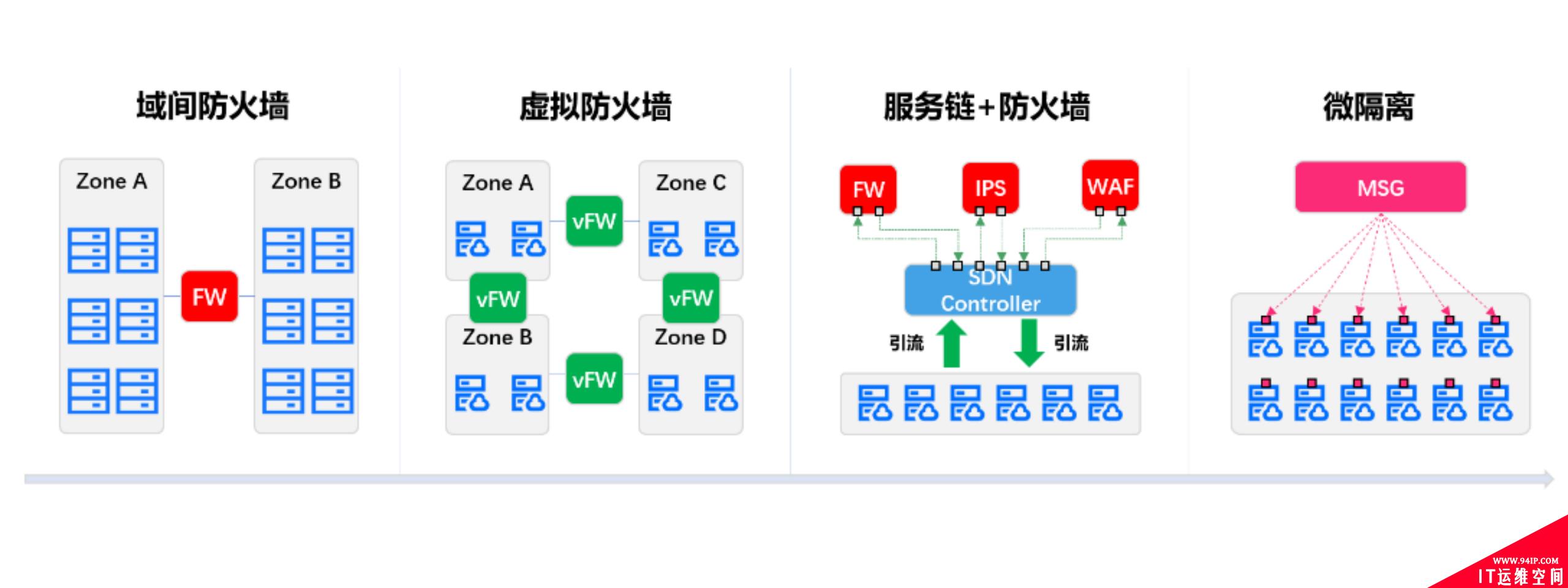

随着“云原生”成为新一代云计算技术的内核,业界对其关注点正在迅速从“概念”转向“落地实践”。在诸多云安全技术中,微隔离被视为云原生安全的一项必备“基础能力”。那么,在云原生环境中微隔离技术又该如何落地呢? 下面我们将以国内某大型股份制银行(...

kavin

2023.01.14

553浏览

0

kavin

2023.01.14

553浏览

0

-

CISA提醒安全错误配置和常见错误

最近发布的网络安全公告警告称,攻击者正在利用错误配置和薄弱的安全控制来获得对企业网络的初始访问权限。 美国网络安全和基础设施安全局(CISA)与来自加拿大、新西兰、荷兰和英国的网络安全当局一起,详细介绍了在攻击开始阶段被利用最多的控制和做...

kavin

2023.01.14

405浏览

0

kavin

2023.01.14

405浏览

0

-

谷歌:Predator间谍软件使用零日漏洞感染Android设备

谷歌的威胁分析小组(TAG) 表示,国家支持的威胁行为者使用五个零日漏洞来安装由商业监控开发商Cytrox开发的Predator间谍软件。部分攻击活动开始于2021年8月至2021年10月之间,攻击者利用针对Chrome和Android...

kavin

2023.01.14

409浏览

0

kavin

2023.01.14

409浏览

0

-

测试勒索软件准备情况的五个关键问题

对于专业的渗透测试人员,人们通常称之为道德黑客、白帽黑客或红队队员。渗透测试人员有时也背负骂名——因为花费时间采用大量勒索软件攻击很多企业。 渗透测试人员的工作是帮助企业加强网络安全防护以确保业务安全。渗透测试人员充当了勒索软件攻击者,...

kavin

2023.01.14

406浏览

0

kavin

2023.01.14

406浏览

0

-

企业数据安全管理体系建设“六步走”!

本文提出数据安全保障体系“六步走”建设思路,旨在为客户数据安全建设提供体系化思路及参考。 构建数据安全保障体系需要厘清如下思路: 首先,需要明确《数据安全法》和《网络安全法》、《个人信息保护法》以及“等保2.0”之间的关系。这几者是关...

kavin

2023.01.14

438浏览

0

kavin

2023.01.14

438浏览

0