Molet 第551页

-

迈向无密码世界的第一步

没有密码的未来可不仅仅是采纳标准和选择身份验证方法就能达到的。 未来世界将不再需要密码:随着无密码标准进一步牢固确立,无密码身份验证方法数量与复杂度剧增,越来越多的人无可避免地得出了这一结论。而在我们即将进入无密码未来的时候,最好记得,无密...

Molet

2022.12.08

421浏览

0

Molet

2022.12.08

421浏览

0

-

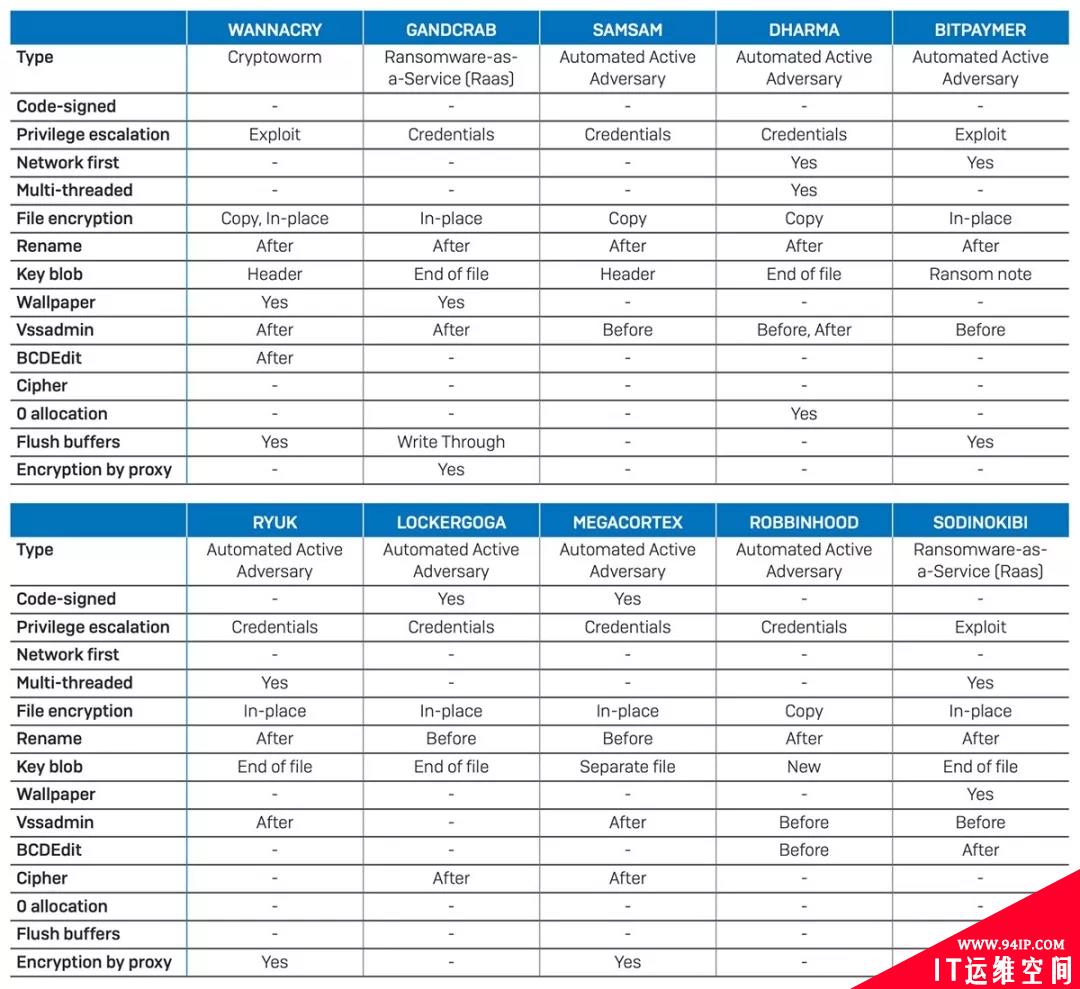

揭秘:主要勒索软件使用的攻击工具和技术有哪些?

根据最新的Sophos报告,勒索软件试图通过滥用受信任的合法程序来疏忽过去的安全控制措施,然后利用内部系统加密最大数量的文件,并在IT安全团队赶上之前禁用备份和恢复程序。 勒索软件的主要模式 勒索软件通常以以下三种方式之一进行传播: 作为...

Molet

2022.12.08

365浏览

0

Molet

2022.12.08

365浏览

0

-

为什么CISO必须重视PAM

特权访问管理 (PAM) 由策略和技术组成,这些策略和技术用于对 IT 环境中经提升的用户、账户、进程和系统访问及权限(“特权”)施加控制。通过实现恰当的特权访问控制级别,PAM 帮助公司企业压缩其攻击界面,防止或...

Molet

2022.12.08

338浏览

0

Molet

2022.12.08

338浏览

0

-

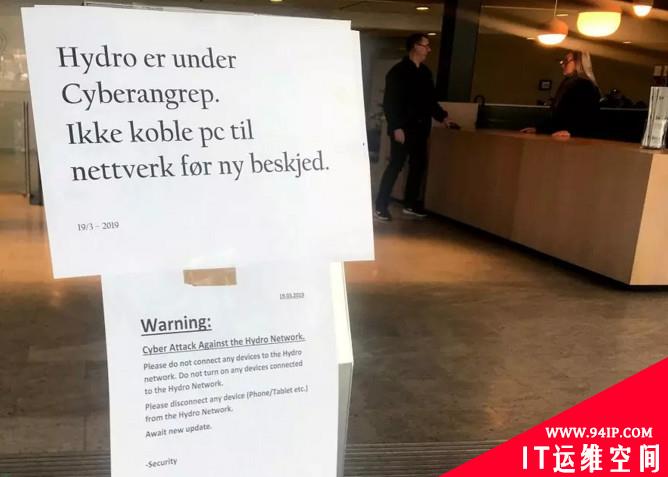

盘点2019年勒索病毒灾难事件

网络攻击千千万,勒索病毒占一半。今天我们就来盘一盘,2019年那些令人窒息的勒索病毒攻击。(这可能是今年最早的勒索病毒盘点了) 今年3月份,全球最大铝制品生产商之一的Norsk Hydro遭遇勒索软件攻击,公司被迫关闭多条自动化生产线,震荡全...

Molet

2022.12.08

335浏览

0

Molet

2022.12.08

335浏览

0

-

移动布控神器 | 科达猎鹰移动人像布控灵动登场

导语:科达发布猎鹰移动人像布控系统,其便携性与灵动性有效满足各种临时性人像布控需求,是固定场景人像布控的有力补充。 近日,科达猎鹰人像大数据产品家族迎来新成员——猎鹰移动人像布控系统。该系统灵动、便携,能够满足各种临时...

Molet

2022.12.08

343浏览

0

Molet

2022.12.08

343浏览

0