Molet 第543页

-

安全主管需要知道关于内部威胁的5件事

如今,企业数据面临的内部威胁仍然是一个尚未得到足够重视的问题。根据Deloitte-NASCIO公司2018年发布的网络安全研究报告,企业首席信息安全官(CISO)面临的主要挑战仍然是“预算不足、人才短缺,以及日益增加的网络威胁&...

Molet

2022.12.09

279浏览

0

Molet

2022.12.09

279浏览

0

-

面对我们头疼的几种DDos攻击,有哪些防护措施?

Dos拒绝服务攻击是通过各种手段消耗网络带宽和系统CPU、内存、连接数等资源,直接造成网络带宽耗尽或系统资源耗尽,使得该目标系统无法为正常用户提供业务服务,从而导致拒绝服务。 常规流量型的DDos攻击应急防护方式因其选择的引流技术不同而在实现...

Molet

2022.12.09

314浏览

0

Molet

2022.12.09

314浏览

0

-

为什么在网络级别保护物联网设备是关键

Gartner估计,到2021年,将有250亿台设备连接互联网。即使在今天,支持互联网的设备也几乎是世界人口数量的两倍。物联网已经丰富了我们的生活,增加了便利性和效率,但从组织的角度来看,它变得难以管理。不仅如此,各种各样的设备让人应接不暇。...

Molet

2022.12.09

295浏览

0

Molet

2022.12.09

295浏览

0

-

通俗的解释,黑客是怎么攻击系统的?

从电脑走进百姓家里开始,各种黑客攻击事件就一直伴随着互联网的成长。从千年虫到熊猫烧香,再到WannaCry,网络安全事故频发。到底黑客是怎么攻击系统的呢? 今天,小蔚用比较通俗的比喻来解释一下,黑客是如何攻击系统的。 黑客攻击系统,必须有两...

Molet

2022.12.08

288浏览

0

Molet

2022.12.08

288浏览

0

-

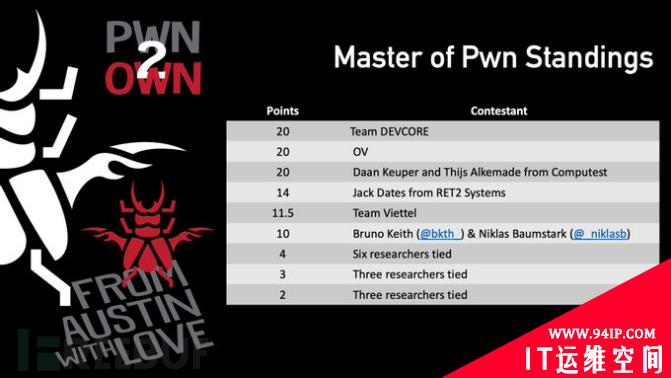

Pwn2Own 2021现场实录:苹果失宠?Zoom、Chrome、Windows被入侵

今年的Pwn2Own 黑客大赛,依旧是白帽黑客的狂欢。 作为Pwn2Own历史上规模最大的活动之一,此次累计有23次独立的黑客尝试,涉及10 种不同产品,包括网络浏览器、虚拟化、服务器等。尝试目标则涵盖了Microsoft Exchange...

Molet

2022.12.08

302浏览

0

Molet

2022.12.08

302浏览

0