gtxyzz 第595页

-

2020年工控系统漏洞数量暴增

根据Claroty最新发布的报告,2020年下半年披露的ICS漏洞同比增加了25%,比2020年上半年增加了33%。71%的已披露工业控制系统(ICS)漏洞可通过网络攻击媒介远程利用。 2020年上半年,共披露了59个供应商的449个ICS产...

gtxyzz

2022.12.04

349浏览

0

gtxyzz

2022.12.04

349浏览

0

-

恶意软件分析:利用Speakeasy仿真执行内核态Rootkits

概述 在2020年8月,我们发布了一篇文章,内容涉及到如何使用Speakeasy仿真框架来模拟用户模式的恶意软件,例如Shellcode。我们建议还没有读过这篇文章的读者首先阅读这篇文章。 除了用户模式仿真之外,Speakeasy还支持内核模...

gtxyzz

2022.12.04

417浏览

0

gtxyzz

2022.12.04

417浏览

0

-

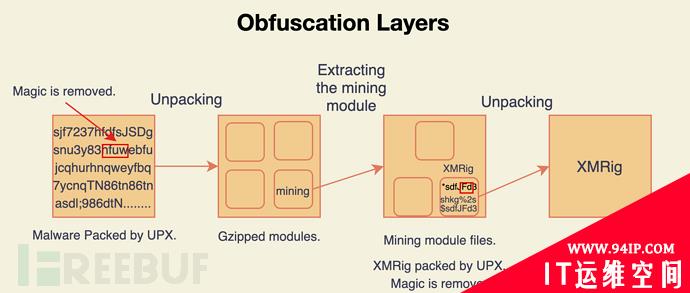

挖矿恶意软件Pro-Ocean瞄准ActiveMQ、WebLogic和Redis

网络犯罪团伙 Rocke 正在利用一种名为 Pro-Ocean 的新型矿工,攻击存在漏洞的 Apache ActiveMQ、Oracle WebLogic 和 Redis。该恶意软件是门罗币矿工,该矿工于 2019 年首次被 Unit 42...

gtxyzz

2022.12.04

622浏览

0

gtxyzz

2022.12.04

622浏览

0

-

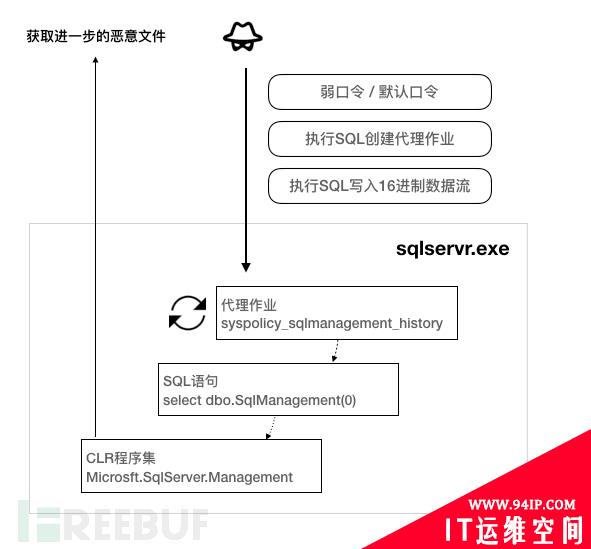

解密新型SQL Server无文件持久化恶意程序

近期,阿里云云安全中心基于全新的深度威胁检测功能,监测到云上部分用户的 SQL Server 数据库内部隐藏着一种新型的持久化后门程序。 攻击者利用弱口令不严谨配置,以非常简单的攻击方法进入数据库,即可植入该后门,更致命的是,该后门高度隐蔽和...

gtxyzz

2022.12.04

324浏览

0

gtxyzz

2022.12.04

324浏览

0

-

物联网供应链漏洞威胁工业物联网(IIoT)安全

供应链不仅为物联网提供了基础,还为漏洞提供了保护。IT专业人员需要抵御利用供应链安全漏洞的恶意攻击。 借助基于IIoT的运营来构造产品的大多数公司可能会密切关注供应链,以提供可预测的原材料和服务流,从而使他们能够推出产品并保持业务繁荣。 但...

gtxyzz

2022.12.04

315浏览

0

gtxyzz

2022.12.04

315浏览

0