gtxyzz 第534页

-

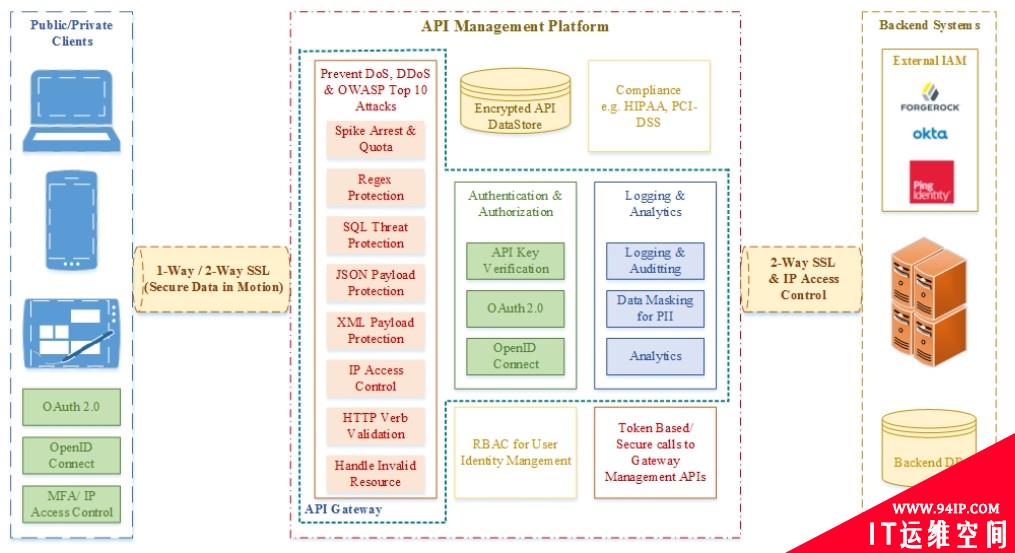

如何构建和设计以确保 API 的安全性

面对常见的OWASP十大威胁、未经授权的访问、拒绝服务攻击、以及窃取机密数据等类型的攻击,企业需要使用通用的安全框架,来保护其REST API,并保证良好的用户使用体验。本文向您介绍四种类型的API安全保护方式。 管理好API安全性 API...

gtxyzz

2022.12.10

335浏览

0

gtxyzz

2022.12.10

335浏览

0

-

网络安全之 PKI 技术原理

PKI(Public Key Infrastructure)定义 PKI:利用公钥理论和技术建立的提供网络信息安全服务的基础设施。为用户提供所需的密钥和证书管理,用户可以利用PKI平台提供的安全服务进行安全通信。 PKI内容 1. 认证机构...

gtxyzz

2022.12.10

318浏览

0

gtxyzz

2022.12.10

318浏览

0

-

如何防御基于浏览器的网络攻击

基于浏览器的网络威胁已经是当今很多网络安全专业人事头疼的问题,那么,我们要如何防御基于浏览器的网络攻击呢? 1. 采用最新和先进的恶意软件检测技术,评估JavaScript和Flash数据,从中提取内容,检查静态和动态异常 例如: (1)...

gtxyzz

2022.12.10

300浏览

0

gtxyzz

2022.12.10

300浏览

0

-

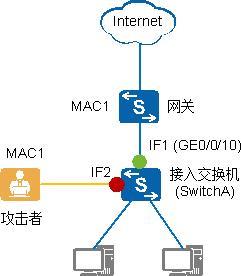

二层网络安全你知道多少

二层转发的转发表是MAC表,设备通过MAC表查找报文的出接口,如果查表失败,报文就会进行广播,所以广播风暴是二层网络中最常见的现象。因此,如何保证转发表的安全和如何抑制广播风暴,是二层网络安全的重点问题。 一、如何保证转发表安全? 为了保证二...

gtxyzz

2022.12.10

319浏览

0

gtxyzz

2022.12.10

319浏览

0

-

如何建立有效的网络安全防御体系

踏实实验室推出万字长篇文章,踏实君结合十年团队经验和二十年从业经验深度整理和剖析了网络安全防御体系如何有效建立,推荐阅读预计20分钟。 这个夏天就想睡个好觉 己亥年庚午月,睡个好觉是安全这个行业大部分人的奢望,除了国际形势、明星分手、...

gtxyzz

2022.12.10

312浏览

0

gtxyzz

2022.12.10

312浏览

0