gtxyzz 第211页

-

浅析企业如何选择DLP产品

就如同防火墙、UTM等安全产品的出现一样,企业在安全防护上所注重什么,产品安全厂商的脚步就会跟到哪里。如今,企业数据泄露又成为了个大企业所谈论的话题,选择DLP产品进行防护,便成为了企业安全管理员们所面临的抉择。 其中,基于主机的DLP一般都...

gtxyzz

2023.01.12

400浏览

0

gtxyzz

2023.01.12

400浏览

0

-

网络安全之打造安全的互联网

2010中国计算机网络安全年会已于2010年9月12日—9月15日在北京国家会议中心召开,本次大会的主题是“对话•合作•联动——共筑网络安全”,旨在更好地介绍我国在网络安全方面的努力及成果,切实推动网络安全国际交流与合...

gtxyzz

2023.01.12

415浏览

0

gtxyzz

2023.01.12

415浏览

0

-

对网络钓鱼成功的3大推手的描述

以下的文章主要向大家讲述的是网络钓鱼成功的3大推手,我在一个信誉度很好的网站找到一个关网络钓鱼成功的3大推的资料,拿出来供大家分享,以下就是文章的详细内容介绍,望大家借鉴。 网络安全专家还是厂商都在想尽办法将网络钓鱼拒之门外。 但是网络钓鱼就...

gtxyzz

2023.01.12

439浏览

0

gtxyzz

2023.01.12

439浏览

0

-

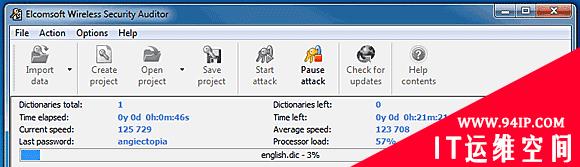

俄罗斯安全公司推出一键破解WiFi密码软件

俄罗斯安全公司推出一键破解WiFi密码软件 新浪科技讯 北京时间9月25日下午消息,据国外媒体报道,俄罗斯安全公司Elcomsoft近日发布了一款名为Elcomsoft Wireless Security Auditor的软件,提供无...

gtxyzz

2023.01.12

485浏览

0

gtxyzz

2023.01.12

485浏览

0

-

部署Forefront单一网络适配器的注意事项

在Forefront的部署过程中有许多种拓扑结构,根据企业应用环境的不同应当采取不同的配置方式。Forefront管理员需要了解这几种拓批结构的差异与特点,并在合适的情况下选择合适的拓扑结构。在这篇文章中将为大家介绍Forefront单一网络...

gtxyzz

2023.01.12

437浏览

0

gtxyzz

2023.01.12

437浏览

0