admin 第673页

-

面部识别设备中存在多处可利用的漏洞

为了对面部识别设备中存在的安全性问题有更细微的了解,研究人员分析了四种不同模型的安全性。研究人员的案例研究表明,恶意攻击者可能会滥用这些漏洞来攻击设备。 指纹读取器、虹膜扫描仪和面部识别摄像头等生物识别安全解决方案已被广泛用于管理面部设备安全...

admin

2022.11.24

498浏览

0

admin

2022.11.24

498浏览

0

-

新技术:通过指纹跟踪技术追踪恶意软件开发者

我们经常会遇到一些臭名昭著的恶意组织,他们使用相同的恶意软件针对不同的受害者。在这种情况下,关注焦点通常是受害者公司的团队不同版本的开发软件。 最近的一个例子是星际风暴恶意软件的变种,它从针对Windows和Linux发展到感染Android...

admin

2022.11.24

436浏览

0

admin

2022.11.24

436浏览

0

-

通过任意文件覆盖漏洞直接获取系统操作的最高权限

任意文件覆盖一直被视为关键漏洞,因为它可能导致权限升级。在Windows系统中,这通常意味着模拟管理员或系统运行。 如果标准用户能够通过某种“利用”来更改特殊受保护文件的权限(通过授予他修改甚至更好的完全控制权限),...

admin

2022.11.24

426浏览

0

admin

2022.11.24

426浏览

0

-

如何规划企业钓鱼邮件演练?

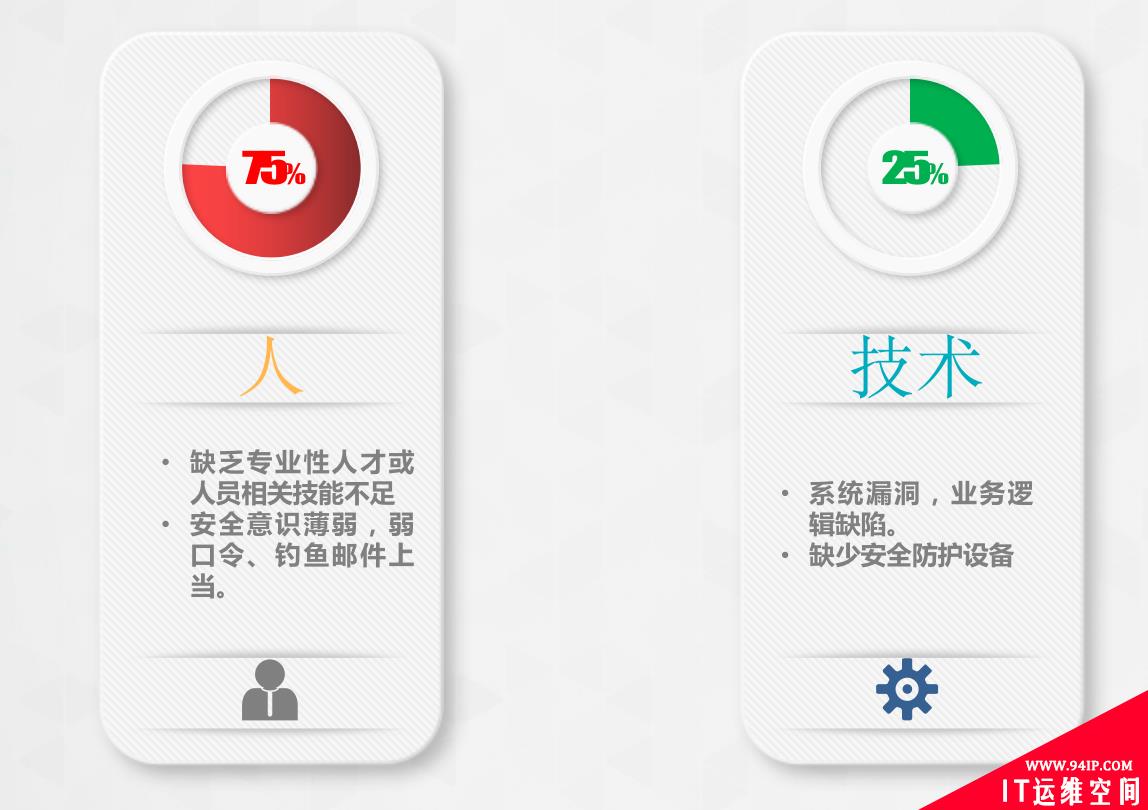

为什么要开展网络钓鱼演练 相信在甲方工作的信息安全工程师都知道,定期对公司员工进行安全意识培训是我们的工作内容之一,目的也很明确,通过安全意识培训来改变员工的不安全行为,降低人的风险。根据网络安全问题起源数据分析,75%的安全事件是由人引起...

admin

2022.11.24

481浏览

0

admin

2022.11.24

481浏览

0

-

谷歌因泄露5250万用户信息遭集体诉讼,将面临750万美元的罚款

由于Google+数据泄漏而对Google进行的为期两年的集体诉讼的诉讼。 在有关泄露用户个人数据的信息曝光后,2018年10月,Google +关闭了其服务。 尽管自2018年5月以来就知道此漏洞,并且知道该漏洞正在通过Google+...

admin

2022.11.24

453浏览

0

admin

2022.11.24

453浏览

0