admin 第644页

-

Spring Boot 中密码加密的两种姿势!

先说一句:密码是无法解密的。大家也不要再问松哥微人事项目中的密码怎么解密了! 密码无法解密,还是为了确保系统安全。今天松哥就来和大家聊一聊,密码要如何处理,才能在最大程度上确保我们的系统安全。 1.为什么要加密 2011 年 12 月 21...

admin

2022.11.27

454浏览

0

admin

2022.11.27

454浏览

0

-

什么是DDoS of Things(DOT),如何立即保护您的业务?

物联网(IoT)带来了我们以前从未想到过的各种创新。从手表到电灯开关,现在一切都可以连接互联网,从而可以轻松地通过语音助理(如亚马逊的Alexa、Google Home、HomePod或其他智能扬声器设备)来控制整个房屋。但是,如果不小心的...

admin

2022.11.27

358浏览

0

admin

2022.11.27

358浏览

0

-

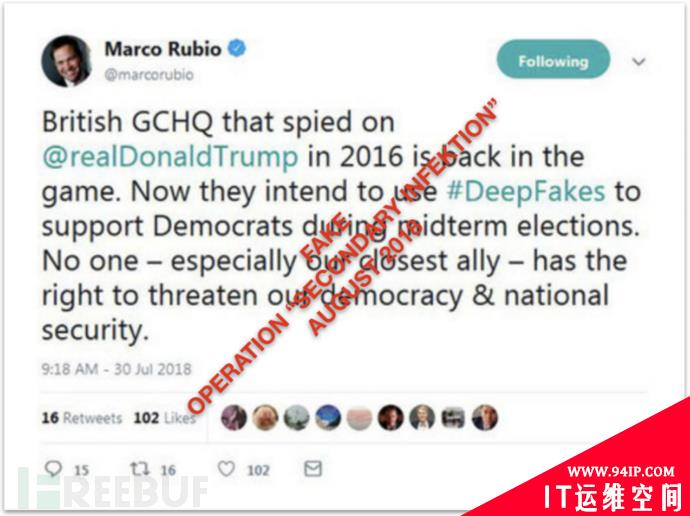

潜伏6年,终露出水面:一探俄罗斯庞大的虚假信息活动

故事的主角是一个代号为Secondary Infektion的组织。最早可以追溯到2014年,而到了今年仍然在悄无声息地运作。 它伪造虚假新闻、伪造文件,比如在论坛上假装“泄露”机密文件、“爆料&rdquo...

admin

2022.11.27

414浏览

0

admin

2022.11.27

414浏览

0

-

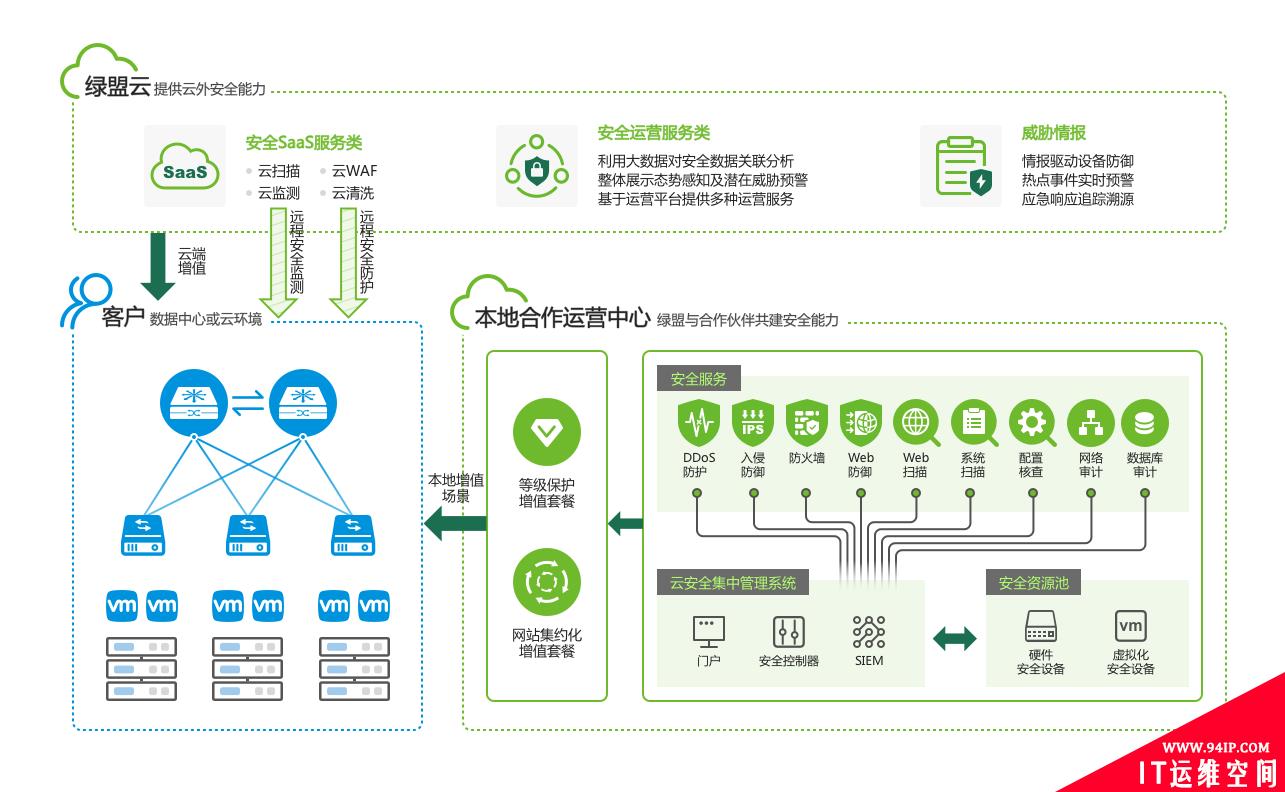

绿盟科技推出“星云”合作计划,携手合作伙伴共建安全能力

2020年初,突如其来的新冠肺炎疫情打乱了人们的生活,给各行业企业发展带来了严峻挑战。在疫情的冲击下,很多企业改变了原有运营模式,更多依赖于信息技术,但与此同时也增加了信息安全风险,如:网络钓鱼、勒索软件攻击等等。 近日,北京连续出现新增新冠...

admin

2022.11.27

452浏览

0

admin

2022.11.27

452浏览

0

-

如何用5G来应对物联网的极端安全要求?

根据Allot的数据,到2022年,将有120亿台联网设备,这些设备可能会使5G网络的安全过载,并扩大勒索软件和僵尸网络等威胁的范围。 最近,Verizon将其5G超宽带服务扩展到了美国更多的城市。三星也开始发布5G设备系列,GalaxyA5...

admin

2022.11.27

369浏览

0

admin

2022.11.27

369浏览

0