admin 第523页

-

验证码的几个常见漏洞

把验证码存储在Cookie中 一般来说,我们会把验证码的值用Session存储起来,通过对比用户提交的验证码和Session中的验证码,就可以知道输入是否正确。由于Session会占用服务器资源,我曾经想过是否可以把验证码的值加密后存储在Co...

admin

2022.12.10

316浏览

0

admin

2022.12.10

316浏览

0

-

密码管理:你的密码安全吗?

互联网时代,密码与我们的生活息息相关。如何提高密码安全系数成为用户个人以及公司的关注重点。 虽然现在身份验证技术已经更加成熟,但是密码仍然是保护我们最敏感信息的主要途径。密码是防御潜在入侵者试图模仿另一个用户的第一道防线,但这样的防护往往比较...

admin

2022.12.10

322浏览

0

admin

2022.12.10

322浏览

0

-

警惕!需要防范网络攻击四大行业

社会对基于网络的技术的依赖意味着安全专业人士必须抵御网络攻击,以及更多的传统威胁,比如窃取者或心有不满的员工。然而,网络罪犯在一些行业中呈现出不均衡地较高比例。以下是其中的四个行业: 1. Health Care医疗产业 由于医疗专业人员常...

admin

2022.12.10

279浏览

0

admin

2022.12.10

279浏览

0

-

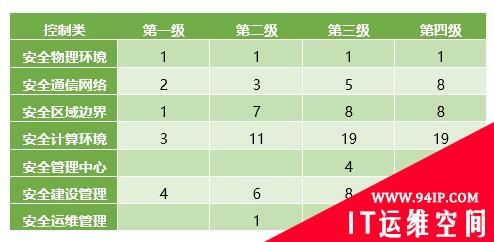

云安全如何过“等保关”?这些招数可以使用

随着一系列等级保护新标准的顺利发布,网络安全等级保护也进入到2.0时代。作为新增的等级保护对象,云计算平台/系统新增安全要求如何?有哪些地方值得重点关注? 今天,绿盟君来为您一一解读。 ——* 要求总览 *&mda...

admin

2022.12.10

302浏览

0

admin

2022.12.10

302浏览

0